Ttint IoT Botnet เป็น Botnet ที่มีคุณสมบัติในการเข้าถึงจากระยะไกล

Botnet เป็นกลุ่มของอุปกรณ์ที่ติด Malware และถูกเปลี่ยนเป็น Bot ไม่ว่าจะเป็นอุปกรณ์คอมพิวเตอร์ Router หรืออุปกรณ์ IoT อื่นๆ ในบ้านของเรา เพื่อรอรับคำสั่งจาก Hacker โดย Hacker จะนำ Botnet ที่มีไปใช้ในแคมเปญการโจมตีขนาดใหญ่ เช่น DDoS

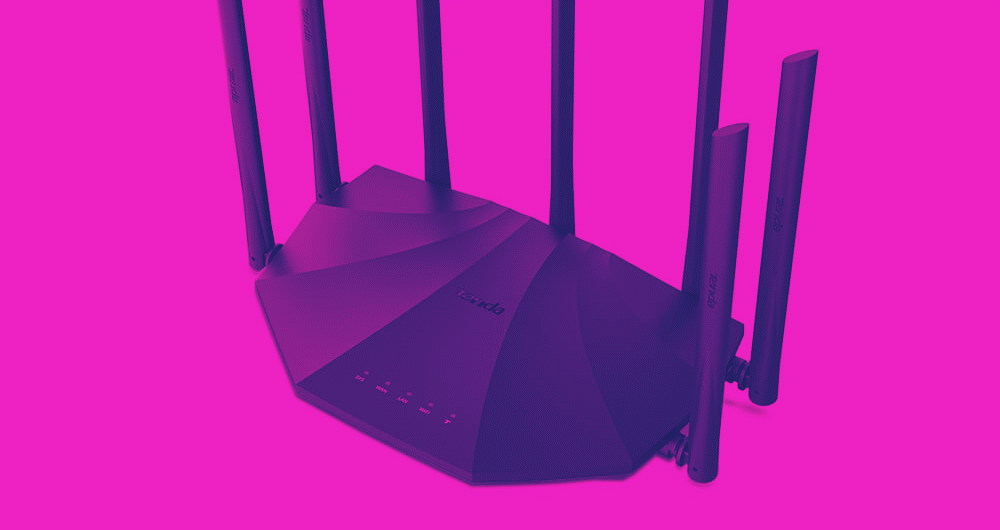

Ttint IoT Botnet เป็น Botnet ที่มีคุณสมบัติในการเข้าถึงจากระยะไกล โดย Hacker ทำการติดตั้ง Malware ตัวนี้ผ่านช่องโหว่ “Zero-day” ของอุปกรณ์ Tenda routers

Ttint IoT ไม่เพียงแค่ถูกใช้เพื่อทำการโจมตี DDoS เท่านั้น แต่ยังใช้ฟังก์ชันการเข้าถึงระยะไกล 12 อย่างเช่น Socket5 proxy,การปลอมแปลง DNS ของ Router,การตั้งค่า iptables

นักวิจัยพบว่า Ttint Botnet เหมือนจะถูกนำมาใช้ตั้งแต่เดือน พฤศจิกายน 2019 ซึ่ง Ttint Botnet ยังคงใช้ประโยชน์จาก zero-day นี้อย่างต่อเนื่อง (CVE-2020-10987) จนถึงเดือนกรกฎาคม 2020 แต่ทางนักวิจัย ไม่ได้เปิดเผยรายละเอียดเกี่ยวกับช่องโหว่ Zero-day ของ Tenda routers

ช่องโหว่ Zero-day นี้ ถูกพบอยู่ใน Router Tenda ที่ใช้ Firmware ตั้งแต่ Version AC9 ถึง AC18

IoC

IP:

34.92.85.21

34.92.139.186

43.249.29.56

45.249.92.60

45.249.92.72

103.60.220.48

103.108.142.92

103.243.183.248

C2:

cnc.notepod2.com:23231

back.notepod2.com:80

q9uvveypiB.notepod2.com:443

Update Server:

uhyg8v.notepod2.com:5001

URL:

http[:]//45.112.205.60/td.sh

http[:]//45.112.205.60/ttint.i686

http[:]//45.112.205.60/ttint.arm5el

http[:]//45.112.205.60/ttint.mipsel

http[:]//34.92.139.186:5001/bot/get.sh

http[:]//34.92.139.186:5001/bot/ttint.mipsel

http[:]//34.92.139.186:5001/bot/ttint.x86_64

วิธีการป้องกัน

1.หมั่น Update Firmware อุปกรณ์อย่างสม่ำเสมอ

2.หากอุปกรณ์เก่าจนไม่สามารถทำการ Update Firmware ได้ ให้ทำการเปลี่ยนอุปกรณ์ เพื่อความปลอดภัย

3.ไม่ควรใช้รหัสผ่านที่ตั้งมาจากโรงงาน กับอุปกรณ์ Networks

ที่มา: https://www.zdnet.com/article/new-ttint-iot-botnet-caught-exploiting-two-zero-days-in-tenda-routers/