วิธีป้องกันการโจมตี “NAT Slipstreaming”

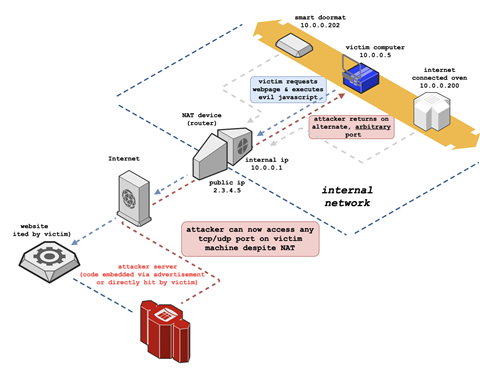

ผู้เชี่ยวชาญออกมาเปิดเผยถึงการโจมตีในรูปแบบใหม่บน Web Browser อาศัยอุปกรณ์ Network Address Translation (NAT) และ Firewall ในการเข้าถึงบริการ จากเครื่องเหยื่อที่ปกติแล้วจะไม่สามารถเข้าถึงได้ผ่านช่องทาง Internet การโจมตีนี้เรียกว่า “NAT Slipstreaming” ที่อาศัย Application Level Gateways (ALGs) Proxies

ALGs ใช้สำหรับการเชื่อมต่อระหว่างเครือข่ายภายในกับภายนอก เพื่ออนุญาตให้ NAT นั้นเข้าถึง Protocols อื่น ๆ ได้ โดยปกติแล้ว NAT นั้นเป็น Protocols ที่ใช้อยู่บน Internet สาธารณะ ซึ่งผู้ขอใช้บริการไม่สามารถเข้าถึงหรือทราบ Private IP Address ภายในได้ แม้ว่า NAT จะไม่ใช่คุณสมบัติด้านความปลอดภัยโดยตรงแต่ ก็สามารถทำให้ผู้โจมตีเข้าถึงระบบที่มีช่องโหว่บนเครือข่ายภายในได้ยากขึ้น

ผู้เชี่ยวชาญกล่าว การโจมตีนี้อาศัย Web Browsers ต่าง ๆ เช่น Chrome โดยการฝัง Malicious Code ที่สามารถค้นหา IP Address ภายในเครือข่ายผ่าน Web Real Time Communications (WebRTC) Protocol บนเครื่องเหยื่อ, สำหรับ Browsers ที่ไม่เปิดเผย IP Address ผ่าน WebRTC อย่าง Safari ของ Apple หรือ Internet Explorer 11 ของ Microsoft จะโจมตีผ่าน Transmission Control Protocol (TCP) เพื่อทำการ Map กับระบบภายในเครือข่ายของเหยื่อแทน เมื่อทราบ IP Address แล้วจะมีการโจมตีรูปแบบอื่น ๆ เพื่อสร้าง Packet Session Initiation Protocol (SIP) สำหรับ Voice over IP (VoIP) โดยผู้โจมตีจะทำการเปิด Port TCP หรือ UDP ของเครื่องเหยื่อเพื่อใช้ในการเชื่อมต่อกลับมายังเครื่องเหยื่อได้โดยตรง (Backdoor)

วิธีป้องกันการโจมตี “NAT Slipstreaming” เวลานี้มีเพียงอย่างเดียวคือ “Disable ALGs” บนระบบเครือข่ายของคุณ

ที่มา :https://www.itnews.com.au/news/new-remote-attack-allows-access-to-hidden-internal-network-services-555404