CD Projekt Red มาจากกลุ่มที่ใช้ชื่อว่า “HelloKitty”

Ransomware ที่ได้ทำการโจมตี CD Projekt Red มาจากกลุ่มที่ใช้ชื่อว่า “HelloKitty”

CD Project ได้ออกมาเปิดเผยว่าถูกโจมตีโดย ransomware ซึ่งได้ทำการเข้ารหัสเครื่องบนเครือข่ายและขโมยข้อมูลจากไฟล์บนเครื่อง

ข้อมูลเกี่ยวกับกลุ่ม HelloKitty

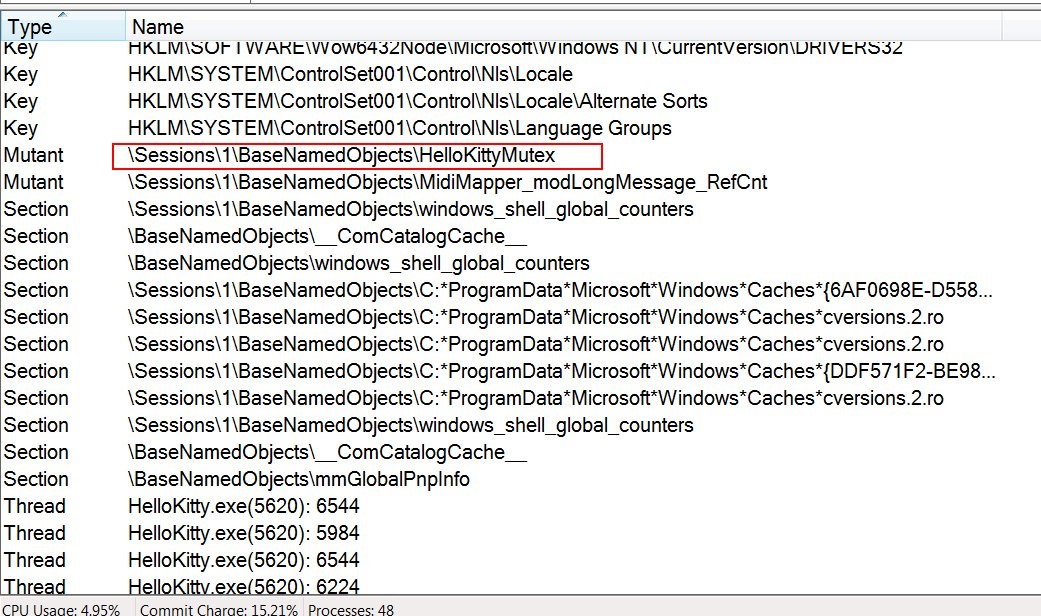

HelloKitty ransomware ได้ชื่อมาจาก mutex (Mutual Exclusive) ที่ชื่อ HelloKittyMutex ซึ่งถูกเรียกใช้งานเวลามัลแวร์ทำงาน

เมื่อเริ่มทำการโจมตี HelloKitty จะเรียกใช้งาน taskkill.exe เพื่อทำการหยุดโปรเซสที่เกี่ยวข้องกับโปรแกรมรักษาความปลอดภัย เซิร์ฟเวอร์อีเมลล์ เซิร์ฟเวอร์ฐานข้อมูล โปรแกรมสำรองข้อมูล และโปรแกรมบัญชี ตัวอย่างคำสั่งของ taskkill.exe : “C:\Windows\System32\taskkill.exe” /f /im postg* Ransomware ยังพยายามที่จะปิดวินโดวส์เซอร์วิสโดยใช้คำสั่ง net stop : “C:\Windows\System32\net.exe” stop MSSQLServerADHelper100

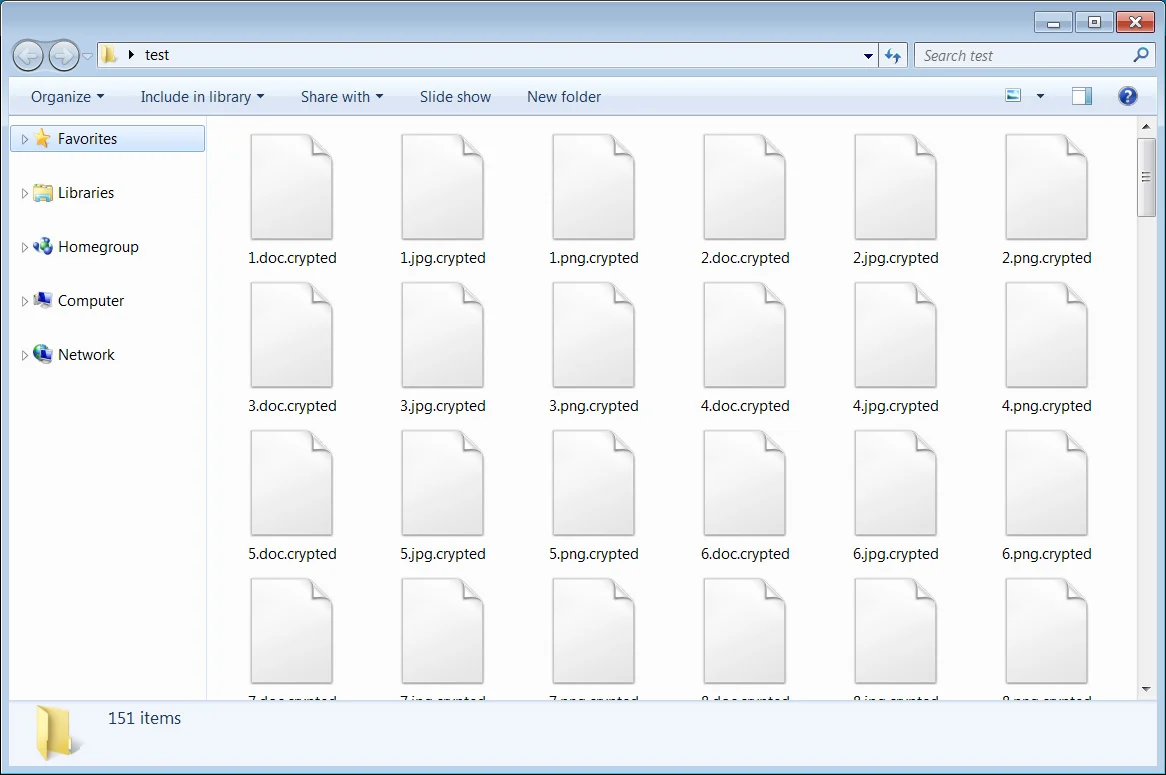

หลังจากที่ทำการปิดโปรเซสที่เกี่ยวข้องแล้วจะเริ่มทำการเข้ารหัสข้อมูลในเครื่อง เมื่อทำการเข้ารหัสจะทำการเพิ่ม .crypted ต่อเข้าไปที่ชื่อไฟล์

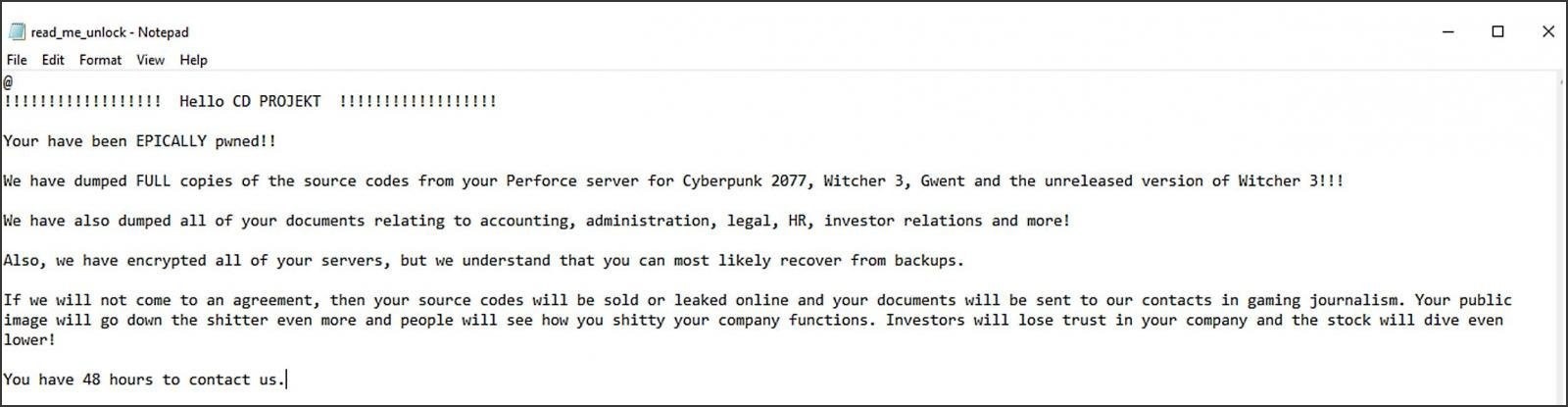

โน้ตของ ransomware จะถูกเปลี่ยนไปทุกๆครั้งขึ้นอยู่กับผู้ที่ตกเป็นเหยื่อ ในโน้ตจะแสดงข้อความจำนวนข้อมูลที่ถูกขโมย และบางครั้งยังรวมถึงชื่อบริษัท ซึ่งแสดงให้เห็นว่ากลุ่มผู้คุกคามได้เข้ามาสอดส่องในระบบเครือข่ายก่อนที่จะทำการโจมตี

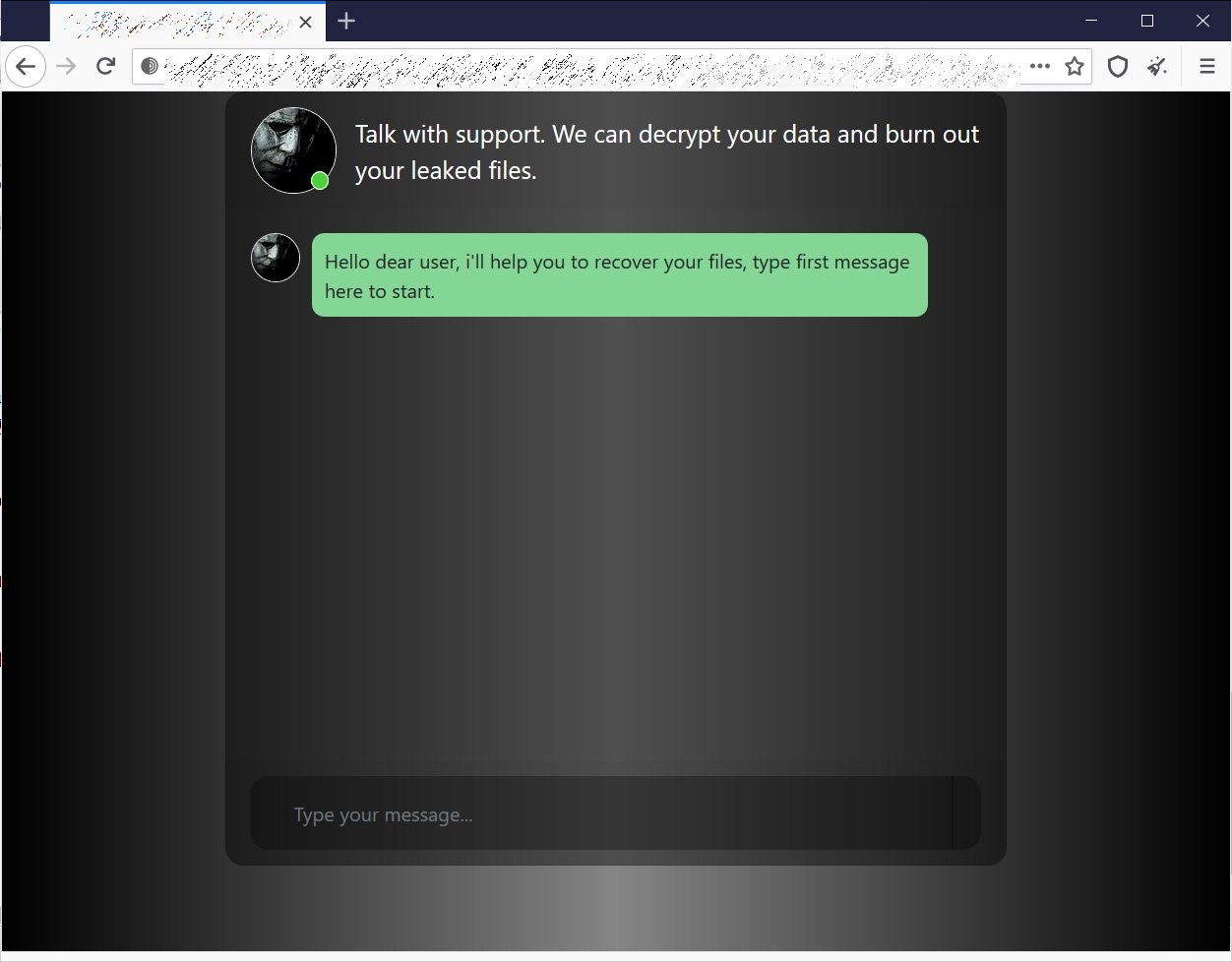

ในโน้ตจะมี URL ไว้สำหรับให้ติดต่อเพื่อเจรจาต่อรองกับผู้คุกคามซึ่งจะถูกเปลี่ยนไปในทุกครั้ง

ณ เวลานี้ยังไม่มีวิธีที่จะถอดรหัสไฟล์ที่โดนเข้ารหัสจาก HelloKitty โดยไม่มีค่าใช้จ่ายได้

คำแนะนำ

– อัปเดตข้อมูลแอนตี้ไวรัสให้เป็นเวอร์ชั่นล่าสุดแล้วทำการสแกนเครื่อง

– ทำการสำรองข้อมูลแบบออฟไลน์เพื่อลดความเสียหายหากเครื่องติด ramsomware

– หากเป็นไปได้ให้ทำการจำกัดโปรแกรมที่สามารถใช้งานได้ (whitelisting) เพื่อป้องกันการเรียกใช้งานโปรแกรมแปลกปลอม