Quantum Locker Ransomware เป็นการ Rebrand มาจาก MountLocker Ransomware

Quantum ransomware ถูกพบครั้งแรกในเดือนสิงหาคม พ.ศ. 2564

มีการโจมตีที่รวดเร็วและทวีความรุนแรงมากขึ้นเรื่อยๆ

ทำให้มีเวลาน้อยในการตอบสนองต่อการป้องกัน

ส่วนเวลาที่ใช้ในการโจมตีนับตั้งแต่การติดเชื้อไปจนถึงการเข้ารหัสอุปกรณ์

อย่างเสร็จสมบูรณ์ ใช้ไปเพียง 3 ชั่วโมง 44 นาทีเท่านั้น

ขั้นตอนแรกของการติดเชื้อ

ในขั้นตอนแรกผู้ไม่ประสงค์ดีจะใช้ IcedID Malware ซึ่งเป็นโทรจันธนาคารในการเข้าถึงเครื่องเป้าหมายผ่าน Phishing เมลที่มีไฟล์ ISO แนบ เนื่องจากไฟล์เหล่านี้เหมาะสำหรับการส่งผ่านการควบคุมความปลอดภัยของอีเมล

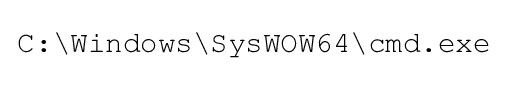

หลังจากมีการติดเชื้อได้ 2 ชั่วโมง ผู้ไม่ประสงค์ดีจะทำการแฝง Cobalt Strike เข้าไปในกระบวนการของ

เพื่อหลบเลี่ยงการตรวจจับ ในขั้นตอนนี้มีการขโมยข้อมูล Windows domain credentials โดยการทิ้งหน่วยความจำของ LSASS ซึ่งอนุญาตให้แพร่กระจายไปยังเครือข่ายใกล้เคียง

ขั้นตอนถัดมาคือดำเนินการเชื่อมต่อ RDP กับเซิร์ฟเวอร์อื่นในสภาพแวดล้อม “เมื่อผู้คุกคามมีการจัดการเกี่ยวกับเลย์เอาต์ของโดเมน พวกเขาเตรียมที่จะปรับใช้ Ransomware โดยคัดลอก Ransomware (ชื่อ ttsel.exe) ไปยังแต่ละโฮสต์ผ่านโฟลเดอร์แชร์ C$”

Quantum Locker Ransomware เป็นการ Rebrand มาจาก MountLocker Ransomware ซึ่งเปิดตัวในเดือนกันยายน 2020 เกิดขึ้นในช่วงเดือนสิงหาคมปี 2021 เมื่อตัวเข้ารหัสแรนซัมแวร์เริ่มผนวกนามสกุลไฟล์ .quantum เข้ากับชื่อไฟล์ที่เข้ารหัสแล้วทิ้ง Note เรียกค่าไถ่ชื่อ README_TO_DECRYPT.html ไว้ โดยก่อนหน้านี้ก็ได้มีการเปลี่ยนชื่อปฏิบัติการมาเรื่อยๆ รวมถึง AstroLocker, XingLocker ด้วย

Note เรียกค่าไถ่ของ Quantum Locker

ค่าไถ่เพื่อถอดรหัสสำหรับแก๊งนี้แตกต่างกันไปขึ้นอยู่กับเหยื่อ บางครั้งอยู่ที่ $150,000

หรือหลายล้านดอลลาร์ดังภาพด้านล่าง

ความต้องการเรียกค่าไถ่ $3.8 ล้านของ Quantum Locker

แม้ Quantum Locker จะไม่ได้ถูกนำมาใช้งานอย่างแพร่หลายเหมือน Conti, LockBit หรือ AVOS แต่ก็ยังมีความเสี่ยง ดังนั้นผู้ดูแลระบบจะต้องตระหนักถึง TTP ที่เกี่ยวข้องกับการโจมตีเครือข่ายของพวกเขาด้วย