PrivateLoader PPI ถูกพบครั้งแรกโดย Intel471

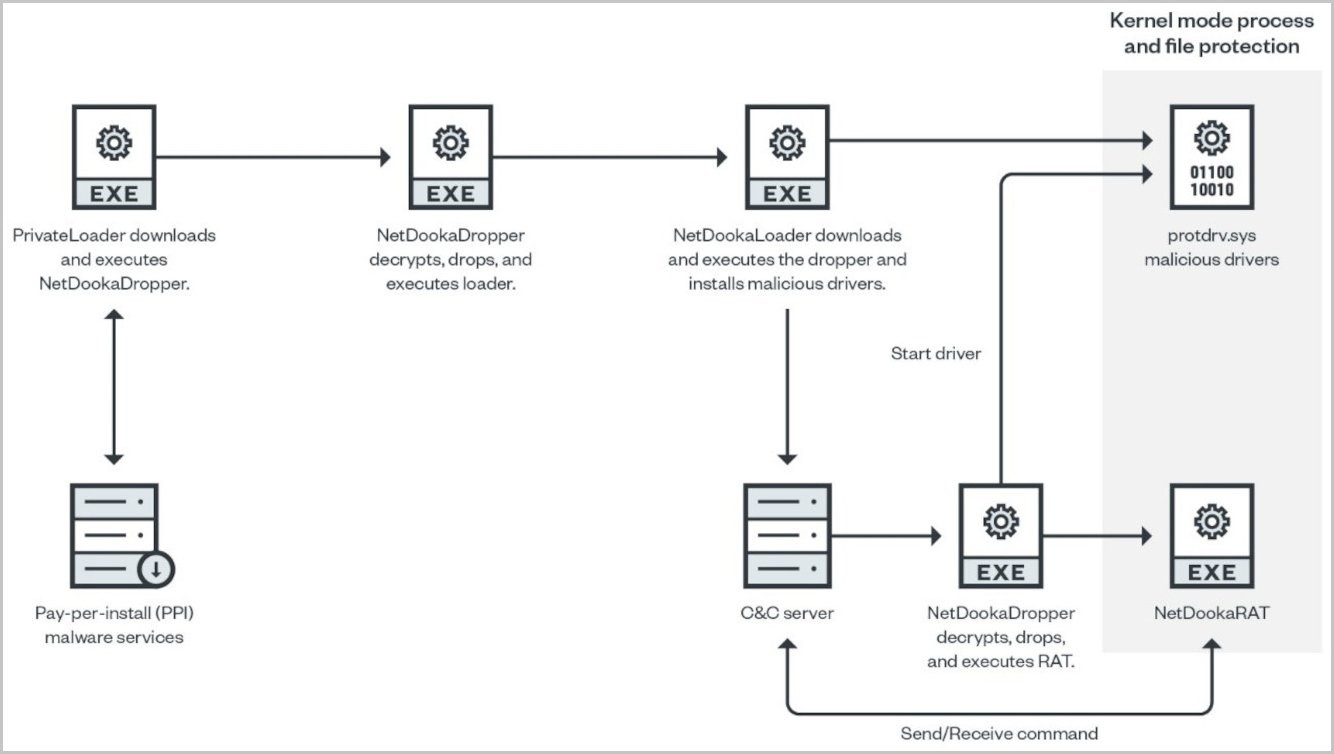

NetDooka infection chain via PrivateLoader (Trend Micro)

พบ !! มัลแวร์ Framework ที่รู้จักกันในชื่อ NetDooka ถูกพบว่ามีการแพร่กระจายแบบ PrivateLoader

Pay-Per-Install (PPI) ทำให้ผู้ไม่ประสงค์ดีสามารถเข้าถึงอุปกรณ์ที่ติดไวรัสได้

PrivateLoader PPI ถูกพบครั้งแรกโดย Intel471 ในเดือนกุมภาพันธ์ 2022 เป็นแพลตฟอร์มในการแพร่กระจายมัลแวร์แบบ SEO poisoning และ ไฟล์ที่อัปโหลดไปยังเว็บไซต์ Torrent โดย SEO poisoning

(หรือ Search Poisoning) คือการทำ Black hat SEO เพื่อทำให้เว็บไซต์ที่เราต้องการนั้นติดอันดับการค้นหา

เพื่อสร้างความน่าเชื่อถือ โดยในเว็บไซต์จะมีโปรแกรมที่ติดไวรัส หรือ เอกสารที่เป็นอันตรายให้ผู้ใช้งานหลงเข้ามาโหลดไปใช้งานซึ่งพบว่ามีการแพร่กระจายมัลแวร์ที่หลากหลาย เช่น Raccoon Stealer, Redline, Smokeloader, Vidar, Mars Stealer, Trickbot, Danabot, Remcos เป็นต้น

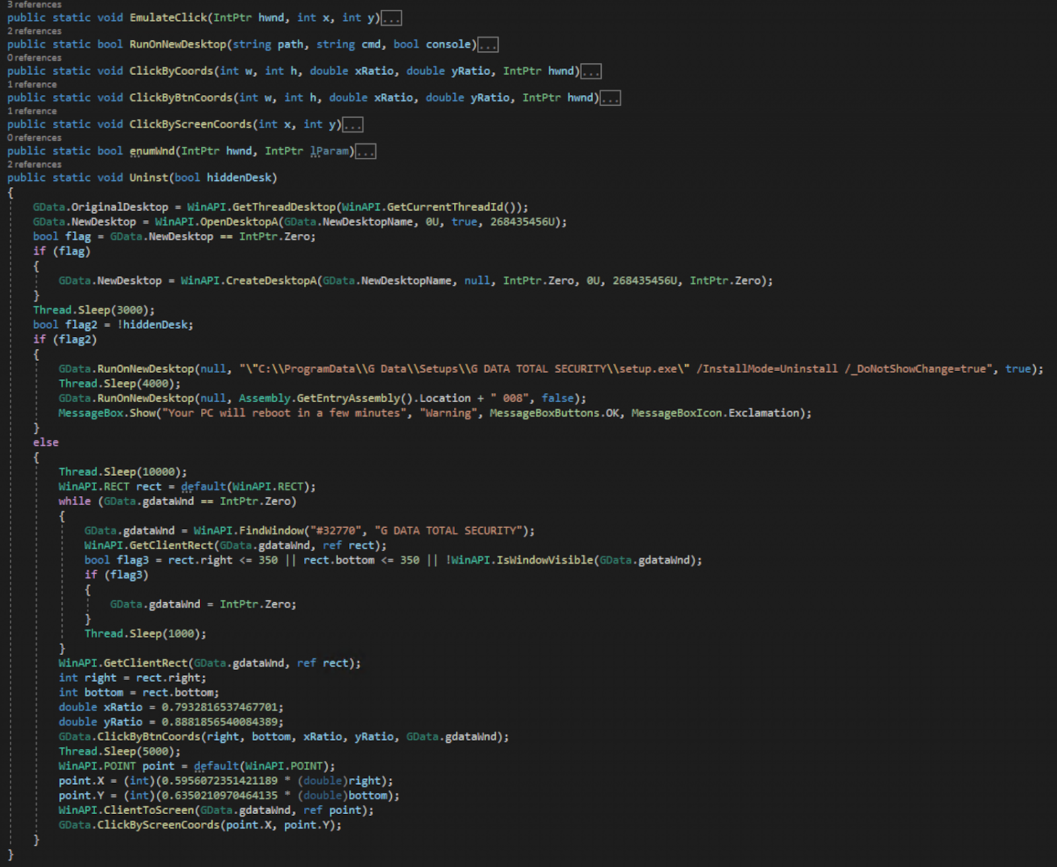

หลังจากผู้ใช้งานทำการติดตั้งโปรแกรม โปรแกรมจะทำการติดตั้ง Payload และดำเนินการตรวจสอบ

Windows Registry ว่ามี Antivirus หรือไม่ หากมีจะทำการลบ Antivirus นั้นและติดตั้งไดรเวอร์ที่เป็นอันตรายเพื่อป้องกันการลบ Payload หรือหยุด Process สุดท้าย มัลแวร์ Framework จะสร้างลิงก์เพื่อสื่อสารไปยัง C2 Server เพื่อทำการ Remote Access Trojans (RAT) โดย RAT จะรอรับคำสั่งจากผู้ไม่ประสงค์ดีผ่าน TCP

เช่น Performing File Actions, Logging Keystrokes, Executing Shell, Commands, การใช้ Resources ของโฮสต์เพื่อทำการโจมตีแบบ DDoS หรือ Remote Desktop Operations

NetDooka RAT มีจะ Functions ดังต่อไปนี้ :

- Exfiltrate system information

- Send session ID

- Send message

- Reverse shell

- DDoS attack

- Send file

- Download file

- Copy browser data

- Copy browser data

- Start HVNC

- Send log

- Microphone capture

- Start virtual network computing (VNC)

- Capture webcam

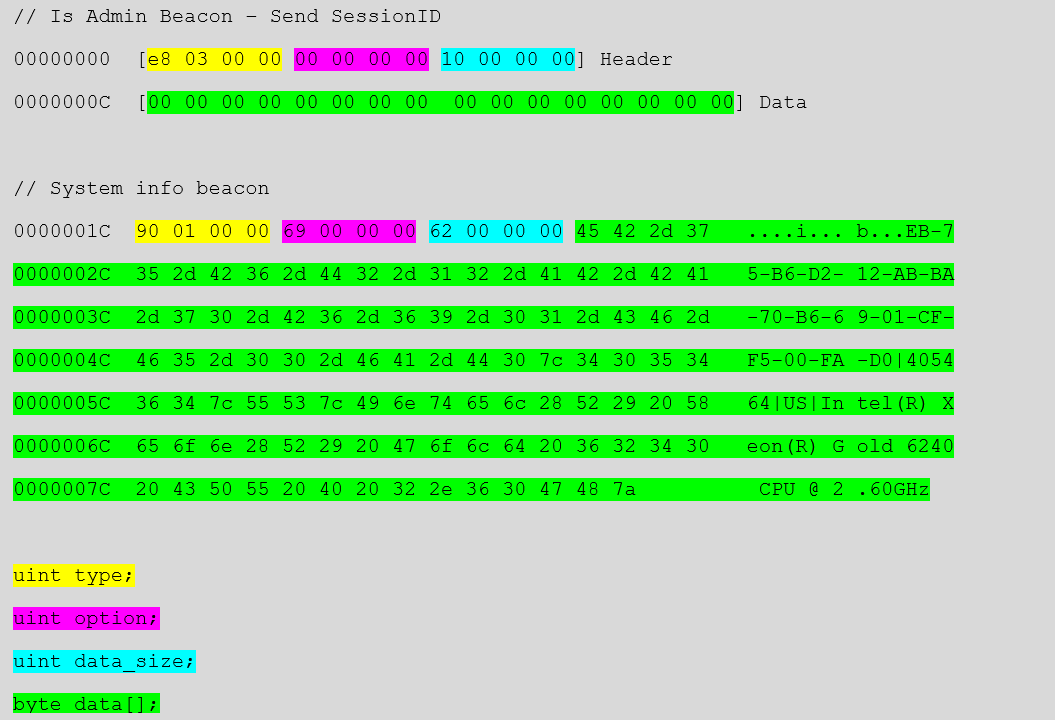

การสื่อสารระหว่าง C2 Server และ NetDooka RAT นั้นจะใช้โปรโตคอลแบบกำหนดเอง โดยมีลักษณะ

การแลกเปลี่ยน Packets ที่คล้ายกับรูปแบบ ดังต่อไปนี้:

คำแนะนำ

- ควรหลีกเลี่ยงการดาวน์โหลดไฟล์จากเว็บที่น่าสงสัยหรือเว็บที่ Redirect ไปยังเว็บอื่น

- ควรโหลดซอฟต์แวร์มาจากต้นทางที่หน้าเชื่อถือ

- ควรอัปเดตซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุด

- ควร Scan เครื่องคอมพิวเตอร์อย่างสม่ำเสมอ อย่างน้อย 1 ครั้งต่อสัปดาห์

- ควรติดตั้ง Endpoint Security และทำการ Full-Scan

- ควรเปลี่ยนรหัสผ่านทุก ๆ 3 เดือน

- ควรลบคุกกี้บนเว็บเบราว์เซอร์

- ควรหลีกเลี่ยงการบันทึกรหัสผ่านและชื่อผู้ใช้งานในเบราว์เซอร์

- ควรตระหนักถึงภัยคุกคามทางไซเบอร์

- ควรตรวจสอบไฟล์ที่ดาวน์โหลดมาก่อนติดตั้งหรือทำการคลิก สามารถตรวจสอบไฟล์ได้ที่

(https://www.virustotal.com/gui/home/upload)

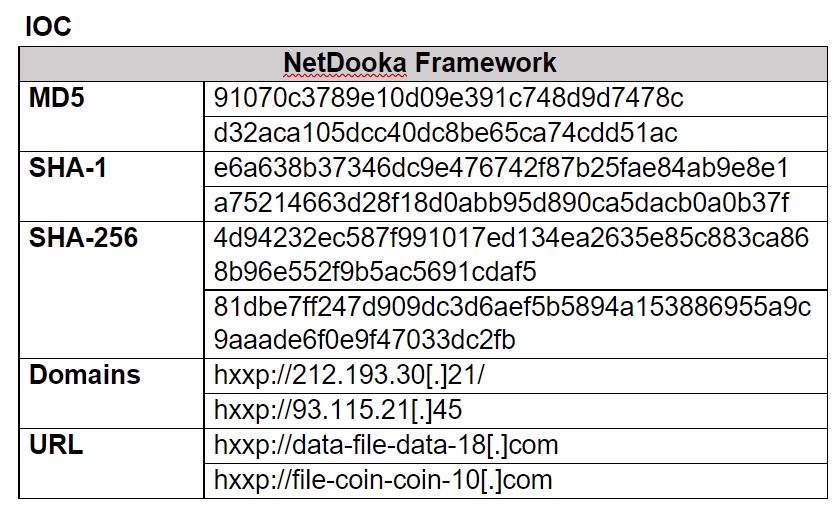

Ref : https://www.bleepingcomputer.com/news/security/new-netdooka-malware-spreads-via-poisoned-search-results/

Ref IOCs : https://www.trendmicro.com/en_us/research/22/e/netdooka-framework-distributed-via-privateloader-ppi.html