Stealthy ตัวใหม่ที่มีชื่อว่า Nerbian RAT ที่ทำงานบน OS 64 bit

พบ !! มัลแวร์ประเภท Stealthy ตัวใหม่ที่มีชื่อว่า Nerbian RAT ที่ทำงานบน OS 64 bit มีความสามารถ

ในการหลีกเลี่ยงการตรวจจับ ซึ่งเขียนด้วยภาษาโปรแกรม Go และ ใช้ Multiple Open-Source Go Libraries แพร่กระจายผ่านอีเมลโดยผู้ไม่ประสงค์ดีจะแนบไฟล์เอกสารที่เป็นอันตรายไปกับอีเมล

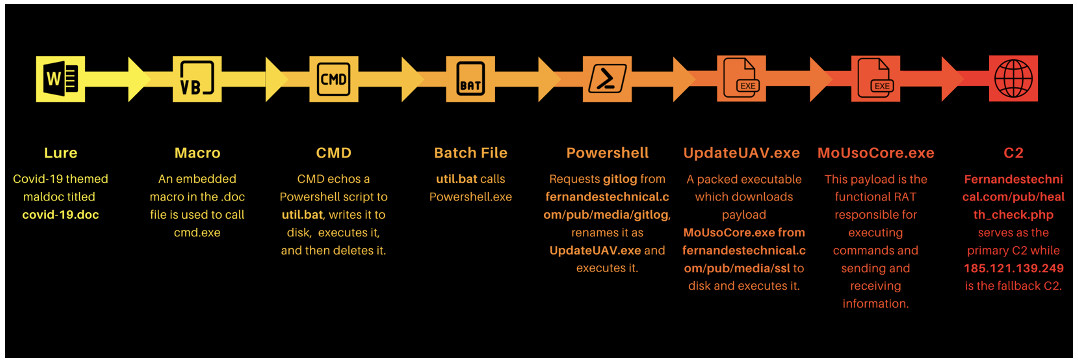

ขั้นตอนการโจมตี

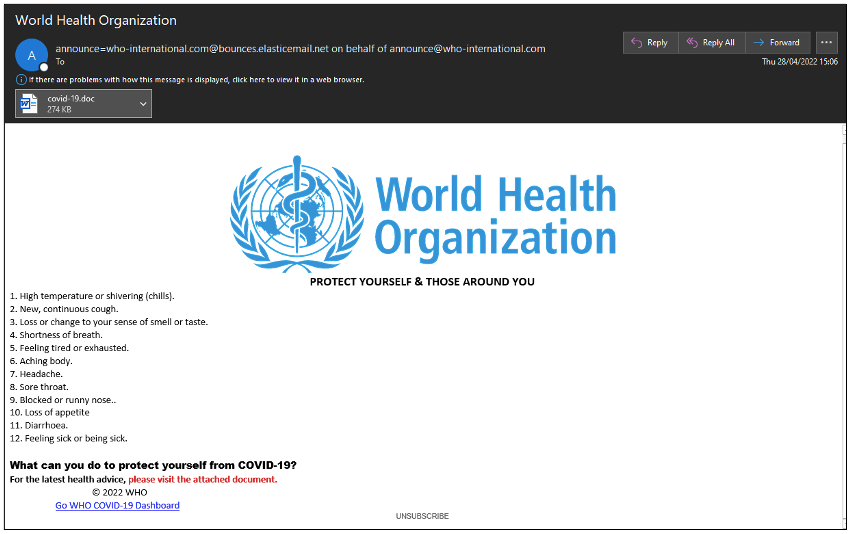

ผู้ไม่ประสงค์ดีจะทำการสร้างแบบฟอร์ม เพื่อปลอมเป็นองค์การอนามัยโลก (WHO) จากนั้นจะทำการแนบไฟล์มัลแวร์ Nerbian RAT และ หลอกผู้ใช้งานให้คิดว่าเป็นเอกสารข้อมูลของ COVID-19 เพื่อแพร่กระจายมัลแวร์

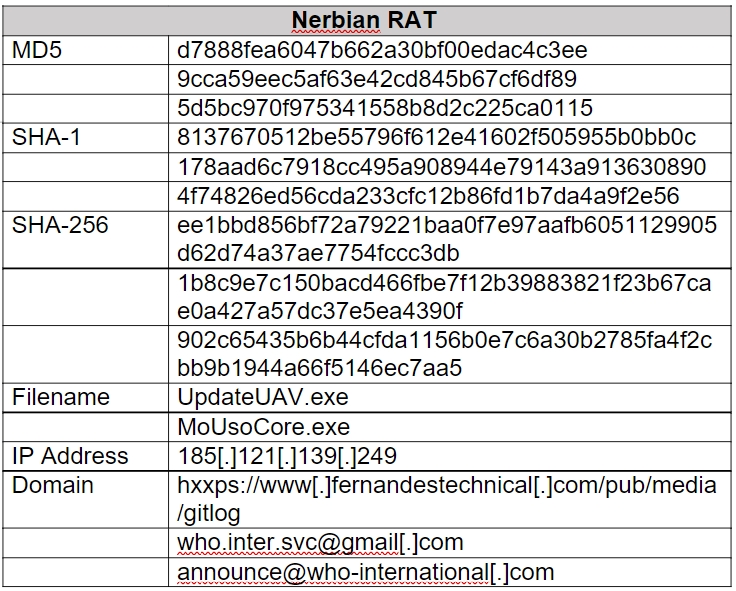

โดยในอีเมลจะมีไฟล์ .RAR ที่มีเอกสาร Word ซึ่งมี Malicious Macro Code ดังนั้นหากเปิดใน Microsoft Office โดยมีการตั้งค่า Content Control เป็น “Enabled” ไฟล์ bat จะทำการเรียกใช้ PowerShell เพื่อดาวน์โหลด Dropper 64 Bit ที่มีชื่อว่า “UpdateUAV.exe” เขียนด้วยภาษาโปรแกรม Go และ Pack มากับ UPX เพื่อจัดการขนาดไฟล์ ซึ่งทำหน้าที่ในการดาวน์โหลด มัลแวร์ Payload Nerbian RAT (MoUsoCore.exe) จากนั้นมัลแวร์ Nerbian RAT จะทำการติดต่อสื่อสารไปที่เครื่องสั่งการ และ ควบคุม (Command and Control หรือ C2)

Nerbian RAT Features

– โทรจันถูกดาวน์โหลดเป็น “MoUsoCore.exe” และ บันทึกไว้ใน “C:\ProgramData\USOSshared\” รองรับ Functions ได้หลายอย่าง เช่น Keylogger และ Screenshot เป็นต้น

– สามารถติดต่อสื่อสารกับเครื่องสั่งการ และ ควบคุม (Command and Control หรือ C2) ที่ได้จัดการผ่าน SSL (Secure Sockets Layer) ดังนั้นการแลกเปลี่ยนข้อมูลทั้งหมดจะได้รับการเข้ารหัสและป้องกันจากการตรวจสอบในระหว่างที่ขนส่งจาก Network Scanning Tools

คำแนะนำ

- ควรหลีกเลี่ยงการโหลดไฟล์หรือคลิกลิงก์ที่แนบมากับอีเมลแปลกๆหรือน่าสงสัย

- ควรตรวจเช็คชื่ออีเมลของผู้ส่งว่าตรงกับชื่อของหน่วยงานหรือไม่

- ควรปิดการตั้งค่า Content Control ใน Word ทำได้โดยการ Menu File > Options > Customize Ribbon > Developer box > นำติ๊กใน Developer box ออก จากนั้นให้กด OK

- ควร Scan เครื่องคอมพิวเตอร์อย่างสม่ำเสมอ อย่างน้อย 1 ครั้งต่อสัปดาห์

- ควรตระหนักถึงภัยคุกคามทางไซเบอร์

- ควรตรวจสอบไฟล์ที่ดาวน์โหลดมาก่อนติดตั้งหรือทำการคลิก สามารถตรวจสอบไฟล์ได้ที่(https://www.virustotal.com/gui/home/upload)

Ref : https://www.bleepingcomputer.com/news/security/new-stealthy-nerbian-rat-malware-spotted-in-ongoing-attacks/

Ref IOCs : https://www.proofpoint.com/us/blog/threat-insight/nerbian-rat-using-covid-19-themes-features-sophisticated-evasion-techniques