Microsoft พบการใช้ Google Ads เพื่อดำเนินการส่งตัวดาวน์โหลดมัลแวร์

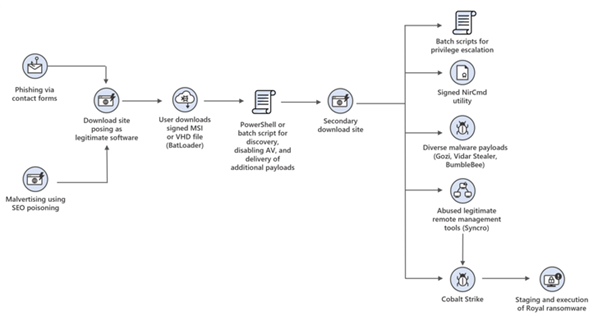

Microsoft ตรวจพบภัยคุกคามที่พัฒนาโดยใช้ Google Ads ในแคมเปญหนึ่ง เพื่อแจกจ่าย Payloads ที่เป็นอันตราย ภายหลังการ Compromise สำเร็จพบว่าเป็น Ransomware ที่ชื่อ Royal Ransomware พร้อมทั้งพบวิธีการส่งมัลแวร์ที่มีความเชื่อมโยงกับผู้ไม่ประสงค์ดีชื่อกลุ่ม DEV-0569 โดยแพลตฟอร์ม และผู้ใช้ที่ได้รับผลกระทบได้แก่ Microsoft Windows ในการเข้ารหัสไฟล์เครื่องที่ถูกบุกรุก และทำการเรียกค่าไถ่เพื่อแลกกับคีย์การถอดรหัสไฟล์ ซึ่งถือว่ามีความรุนแรงระดับสูง

เนื่องจากทาง Microsoft พบการใช้ Google Ads เพื่อดำเนินการส่งตัวดาวน์โหลดมัลแวร์ ที่เรียกว่า BATLOADER ทำหน้าที่เป็นตัวติดตั้งซอฟต์แวร์ ที่ถูกต้องตามกฎหมาย เช่น Adobe Flash Player, AnyDesk, LogMeIn, Microsoft Teams และ Zoom จึงทำให้สามารถเข้าถึงเป้าหมายได้มากขึ้น

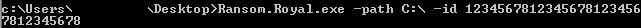

Executing Royal

โดยการวิเคราะห์ล่าสุดพบว่า BATLOADER มีการทับซ้อนกับมัลแวร์อื่นที่เรียกว่า ZLoader

โดยพบว่า BATLOADER ได้มีการซ่อนตัว และทำให้มัลแวร์คงสถานะอยู่ภายในเครื่องของเหยื่อ นอกจากนั้นยังทำลาย Search Engine Optimization (SEO) เพื่อหลอกล่อให้ผู้ใช้ดาวน์โหลดมัลแวร์จากเว็บไซต์ที่ถูกบุกรุก หรือโดเมนที่สร้างโดยผู้ไม่ประสงค์ดี จากนั้นผู้ไประสงค์ดีจะดำเนินการใช้ PowerShell และสคริปต์ที่นำไปสู่การให้เหยื่อทำการดาวน์โหลดข้อมูลมัลแวร์ และหลังจากนั้นผู้ไม่ประสงค์ดีจะดำเนินการขโมยข้อมูลพร้อมกับใช้เครื่องมือการจัดการจากระยะไกล เพื่อให้ยังคงอยู่ในเครือข่ายของเหยื่อ

นอกจากนี้กลุ่มผู้ไม่ประสงค์ดี DEV-0569 ยังได้มีการเข้าร่วมกับมัลแวร์อื่น ๆ เช่น Emotet, IcedID, Qakbot และเนื่องจากมัลแวร์ที่อยู่ในรูปแบบฟิชชิ่งของกลุ่ม DEV-0569 นั้น ได้มีการใช้แอพที่ถูกกฎหมาย ในทางที่ผิด ทาง Microsoft จึงประกาศให้องค์กรที่ได้รับผลกระทบ ทำการตรวจจับสิ่งที่น่าสงสัยจากการรับส่งอีเมล หรือ Review Broad Exceptions สิ่งที่เกี่ยวข้องกับ IP Address และรายการอนุญาต ในระดับโดเมน

IOCs

2598e8adb87976abe48f0eba4bbb9a7cb69439e0c133b21aee3845dfccf3fb8f

9db958bc5b4a21340ceeeb8c36873aa6bd02a460e688de56ccbba945384b1926

คำแนะนำ

- ผู้ที่ตกเป็นเหยื่อของแรนซัมแวร์ ไม่ควรจ่ายค่าไถ่ เนื่องจากการชำระเงินไม่ได้รับประกันว่าไฟล์จะถูกกู้คืน และการจ่ายเงินค่าไถ่อาจทำให้ผู้ไม่ประสงค์ดีกำหนดเป้าหมายขององค์กรเพิ่มเติม

- หลีกเลี่ยงการโหลด หรือเปิดไฟล์ที่แนบมากับอีเมลแปลก ๆ หรือน่าสงสัย เช่น การสะกดคำในเนื้อหา

และชื่ออีเมลของผู้ส่งไม่ตรงกับชื่อของหน่วยงาน

- ติดตั้ง Endpoint และ Update Signature ก่อนทำการ Full-Scan อย่างน้อย 1 ครั้งต่อสัปดาห์

- หมั่น Backup ข้อมูล ทั้งบนระบบ Online และ Offline

Ref : https://thehackernews.com/2022/11/microsoft-warns-of-hackers-using-google.html

: https://www.fortinet.com/blog/threat-research/ransomware-roundup-royal-ransomware