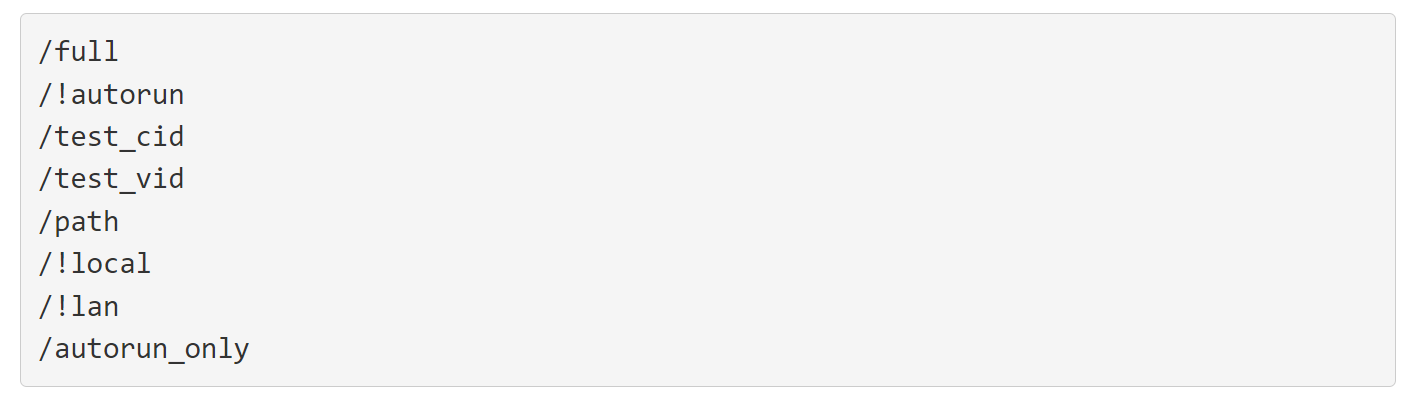

Trigona รองรับ Command line arguments ต่างๆ

พบ Ransomware ชื่อ Trigona ใช้ Tor negotiation site เพื่อบังคับให้เหยื่อใช้ Monero

ในการจ่ายค่าไถ โดย Trigona รองรับ Command line arguments ต่างๆ ที่กำหนดว่าไฟล์ในเครื่องหรือเครือข่ายจะได้รับการเข้ารหัส

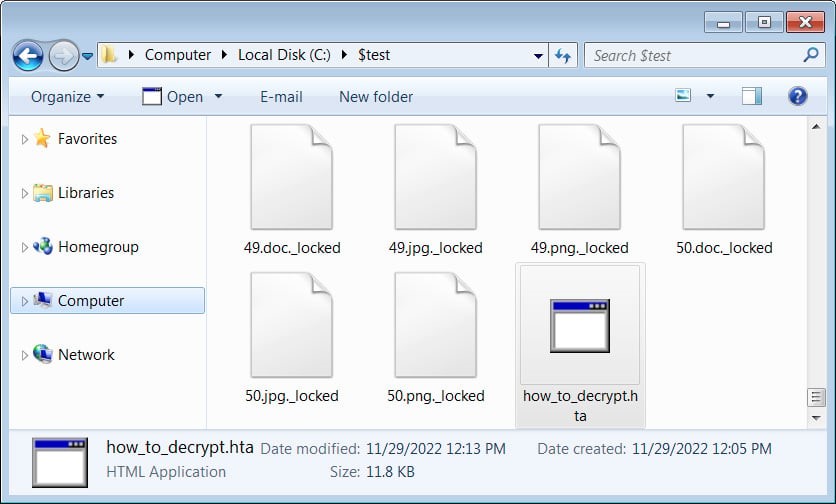

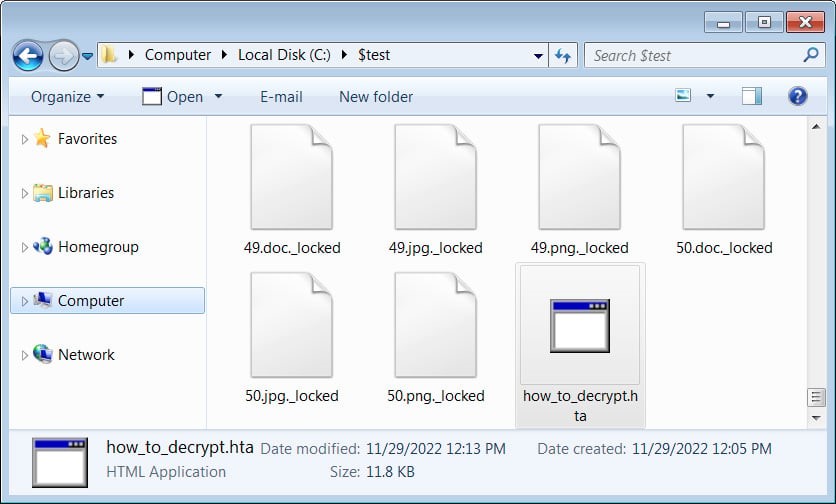

เมื่อเข้ารหัสไฟล์ Trigona จะเข้ารหัสไฟล์ทั้งหมดบนอุปกรณ์ ยกเว้นไฟล์ที่อยู่ในโฟลเดอร์เฉพาะเช่น Windows และโฟลเดอร์ Program Files นอกจากนี้ Ransomware จะเปลี่ยนชื่อไฟล์ที่เข้ารหัสเพื่อใช้นามสกุล ._locked

บันทึกเรียกค่าไถ่ชื่อ how_to_decrypt.hta จะถูกสร้างขึ้นในแต่ละโฟลเดอร์

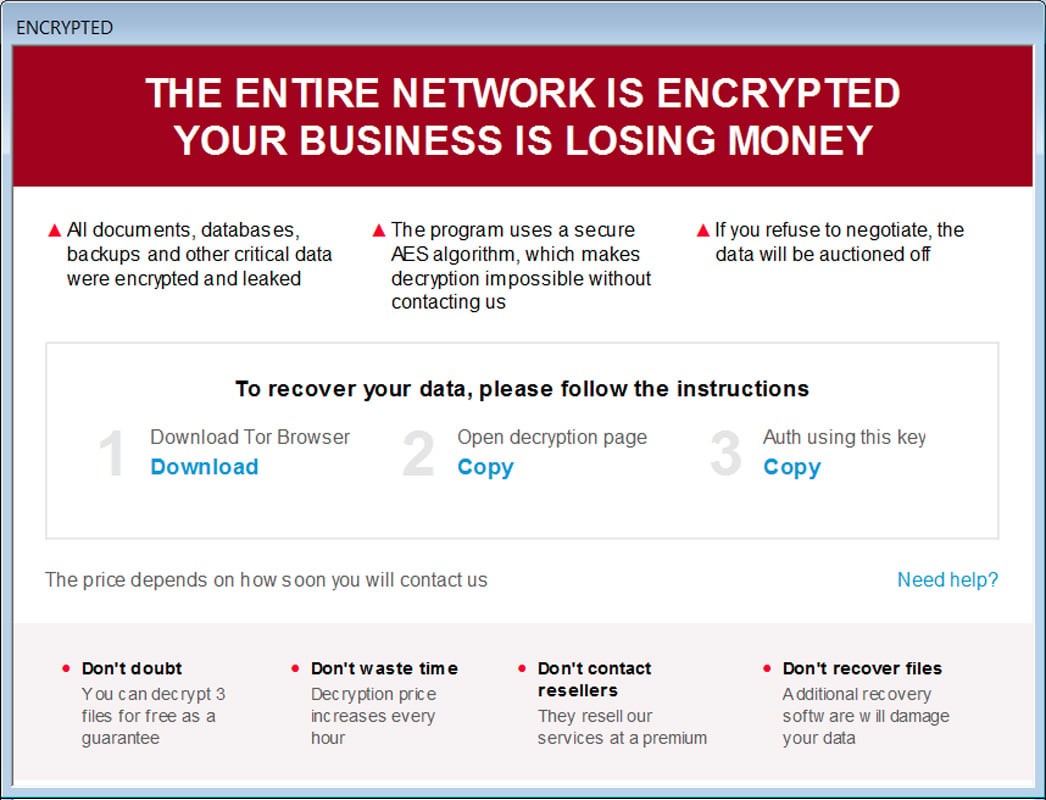

โดยจะแสดงข้อมูลเกี่ยวกับการโจมตี และ ลิงก์ไปยังเว็บไซต์สำหรับจ่ายค่าไถ่ของ Tor

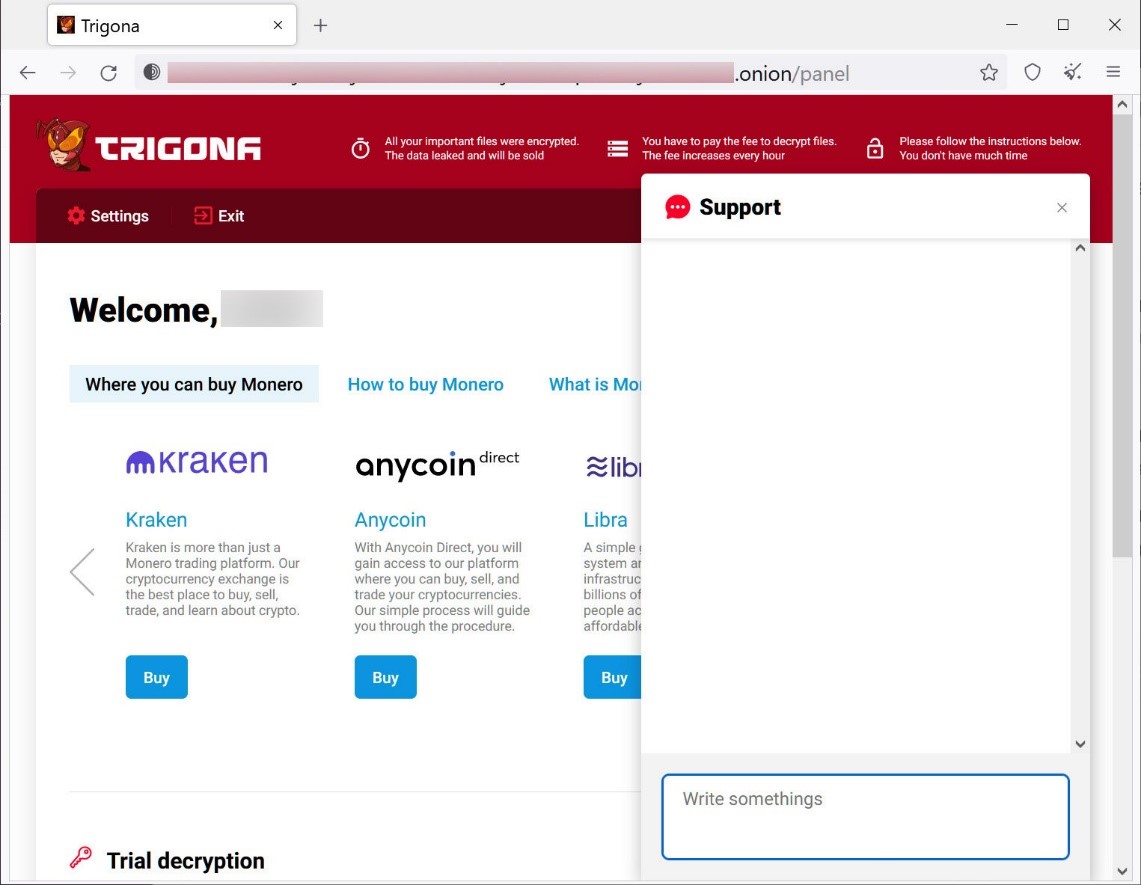

หลังจากลงชื่อเข้าใช้เว็บไซต์ Tor เหยื่อจะเห็นข้อมูลเกี่ยวกับวิธีซื้อ Monero เพื่อจ่ายค่าไถ่และแชท

ที่เหยื่อสามารถใช้เพื่อเจรจากับผู้ไม่ประสงค์ดีได้ และไซต์นี้ยังมีความสามารถในการถอดรหัสทั้งห้าไฟล์ แต่ละไฟล์สูงสุด 5MB ได้ฟรี

เมื่อมีการจ่ายค่าไถ่ เหยื่อจะได้รับลิงก์ไปยังตัวถอดรหัสและไฟล์ keys.dat ซึ่งตัวถอดรหัสช่วยให้เหยื่อสามารถถอดรหัสไฟล์หรือโฟลเดอร์แต่ละรายการบนอุปกรณ์ภายในเครื่องและเครือข่ายที่ใช้ร่วมกันได้

คำแนะนำ

- ติดตั้ง Endpoint และ Update Signature ก่อนทำการ Full-Scan อย่างน้อย 1 ครั้งต่อสัปดาห์

- ควรสำรองข้อมูลที่สำคัญไว้บน External หรือระบบคลาวด์ (Cloud Platform) เช่น

Microsoft Azure, Dropbox, Google Drive for business และ Amazon Web Services - ควรสำรองข้อมูลอย่างสม่ำเสมอ

- หลีกเลี่ยงการเก็บข้อมูลที่สำคัญไว้ในเครื่องคอมพิวเตอร์

- ควรตรวจสอบไฟล์ที่ดาวน์โหลดมาก่อนติดตั้งหรือทำการคลิก สามารถตรวจสอบไฟล์ได้ที่

(https://www.virustotal.com/gui/home/upload)

Ref: https://www.bleepingcomputer.com/news/security/trigona-ransomware-spotted-in-increasing-attacks-worldwide/