BlackCat ใช้ Windows Kernel Driver

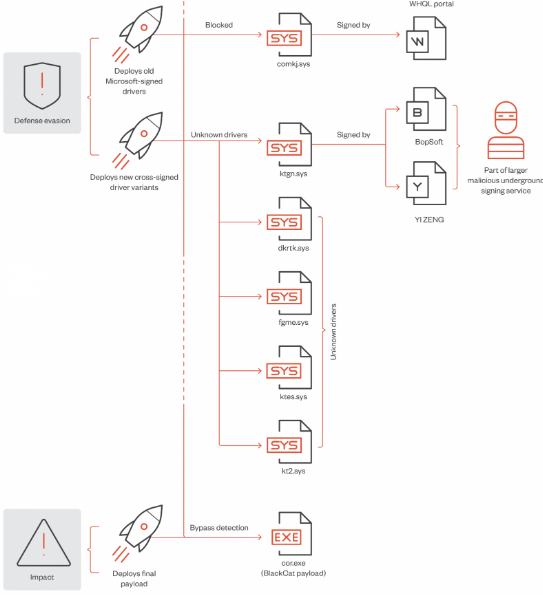

BlackCat ใช้ Windows Kernel Driver ที่เป็นอันตรายเพื่อหลบเลี่ยงการตรวจจับจาก

ซอฟต์แวร์รักษาความปลอดภัยระหว่างการโจมตี Driver ดังกล่าว

เป็นของมัลแวร์ POORTRY ซึ่งถูกตรวจพบโดย Microsoft, Mandiant, Sophos และ SentinelOne

มัลแวร์ POORTRY เป็น Driver ที่ใช้ในการขโมยคีย์จากบัญชี Windows Hardware Developer Program

ของ Microsoft

โดยปกติซอฟต์แวร์รักษาความปลอดภัยจะได้รับการป้องกันจากการถูกหยุดกระบวนการ

หรือดัดแปลง แต่ Windows Kernel Driver ที่ทำงานด้วยสิทธิ์สูงสุดในระบบปฏิบัติการ

สามารถหยุดกระบวนการเกือบทุกชนิดได้

Driver ที่ใช้ในการโจมตี คือ ktgn,sys ถูกปล่อยลงใน filesystem ของเหยื่อในโฟลเดอร์ %Temp%

จากนั้นจะโหลดโปรแกรมชื่อ tjr.exe ทำให้ดำเนินการด้วยสิทธิ์ Windows Kernel ได้

จากการวิเคราะห์ มีการใช้รหัส Device Input and Output Control (IOCTL) เพื่อปิดการทำงาน

ของกระบวนการความปลอดภัยที่ติดตั้งอยู่บนระบบ

ผู้ดูแลระบบควรตรวจสอบให้แน่ชัดว่าได้เปิดใช้งาน Driver Signature Enforcement

ซึ่งจะบล็อกการติดตั้ง Driver ที่ไม่ที่ถูกต้อง

คำแนะนำ

- หลีกเลี่ยง Website, link หรือ File ที่ไม่น่าไว้วางใจ

- ติดตั้ง Antivirus และ Full Scan อยู่เสมอ

- อัปเกรดระบบปฏิบัติการ และ ซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุด

- ทำการ Backup file สำคัญไว้หลายๆที่และควรสำรองข้อมูลแบบออฟไลน์ เช่น copy ไฟล์เก็บไว้ใน Harddisk หรือ Clound

Ref : https://www.bleepingcomputer.com/news/security/malicious-windows-kernel-drivers-used-in-blackcat-ransomware-attacks/