มัลแวร์ใหม่ใช้ PowerShell ที่มีชื่อว่า PowerExchange

มัลแวร์ใหม่ใช้ PowerShell ที่มีชื่อว่า PowerExchange ถูกนำมาใช้ในการโจมตีที่เชื่อมโยงกับกลุ่มผู้ไม่ประสงค์ดี APT34 ของอิหร่านไปยังเซิร์ฟเวอร์ Microsoft Exchange ภายในองค์กร

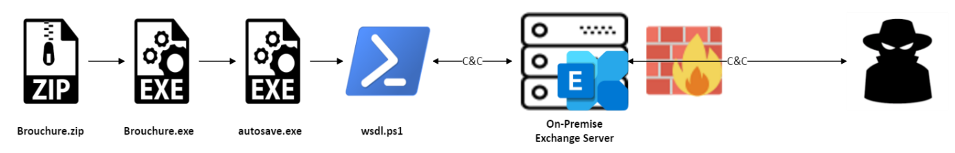

หลังจากเเฝงตัวอยู่ใน Mail Server ผ่านอีเมลฟิชชิ่งที่มีไฟล์ปฏิบัติการที่เป็นอันตราย

ผู้ไม่ประสงค์ดี ได้ปรับใช้เว็บ shell ชื่อ ExchangeLeech ที่สามารถขโมยข้อมูล Credentials ของผู้ใช้ได้

ทีมวิจัยภัยคุกคามของ FortiGuard Labs พบ PowerExchange backdoor

บนระบบที่ถูกบุกรุกขององค์กรรัฐบาลสหรัฐอาหรับเอมิเรตส์

มัลแวร์สื่อสารกับเซิร์ฟเวอร์ Command-and-control (C2) ผ่านอีเมลที่ส่งโดยใช้ Exchange Web Services (EWS) API ส่งข้อมูลที่ถูกขโมยและรับคำสั่งที่เข้ารหัส base64 ผ่านไฟล์แนบข้อความไปยังอีเมลด้วย

“Update Microsoft Edge”

Backdoor ช่วยให้ผู้ไม่ประสงค์ดีส่งเพย์โหลดที่เป็นอันตรายเพิ่มเติมบนเซิร์ฟเวอร์ที่ถูกโจมตีและ

เพื่อกำจัดไฟล์ที่ใช้ขโมย

นักวิจัยพบ ExchangeLeech web shell ซึ่งติดตั้งเป็นไฟล์ชื่อ System.Web.ServiceAuthentication.dll

ซึ่งเลียนแบบหลักการตั้งชื่อไฟล์ IIS

ExchangeLeech จะรวบรวมชื่อผู้ใช้และรหัสผ่านของผู้ที่เข้าสู่ระบบเซิร์ฟเวอร์ Exchange ที่ถูกโจมตี

โดยใช้ basic authentication โดยการตรวจสอบการรับส่งข้อมูล HTTP แบบข้อความ

และบันทึกข้อมูล Credentials จาก Webform data หรือ HTTP headers

FortiGuard Labs เชื่อมโยงการโจมตีเหล่านี้กับกลุ่มแฮ็ก APT34 ที่ได้รับการสนับสนุนจากรัฐของอิหร่าน

โดยสังเกตว่ามีความคล้ายคลึงกันกันระหว่าง PowerExchange และมัลแวร์ TriFive

ที่พวกเขาใช้เพื่อโจมตีองค์กรรัฐบาลคูเวต

คำเเนะนำ

- ไม่เปิดไฟล์เเนบอีเมลที่ไม่รู้เเหล่งที่มาหรือไม่น่าเชื่อถือ

- ติดตั้ง Antivirus และ Full scan อยู่เสมอ

Ref: https://www.bleepingcomputer.com/news/security/new-powerexchange-malware-backdoors-microsoft-exchange-servers/