ทีมตอบสนองต่อเหตุการณ์ของ Microsoft หรือ Microsoft’s Incident Response Team

ได้สำรวจการโจมตีของ Ransomware ที่ชื่อ BlackByte 2.0

ทำให้พบความรวดเร็วที่น่ากลัวและลักษณะความเสียหายของการโจมตี

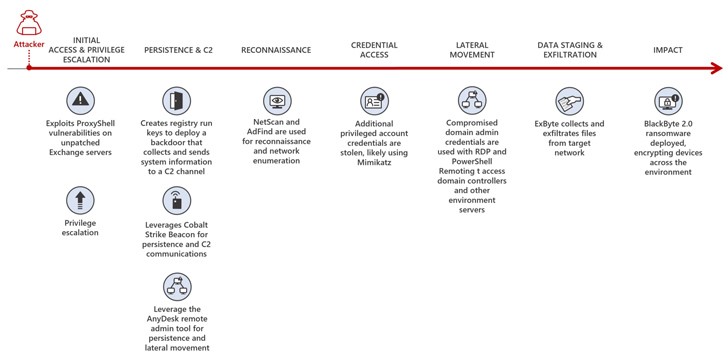

BlackByte 2.0 สามารถดำเนินกระบวนการโจมตีทั้งหมดตั้งแต่เข้าถึงระบบเบื้องต้นจนถึงการก่อให้เกิดความเสียหายได้ในเวลาเพียง 5 วันเท่านั้น ซึ่ง BlackByte 2.0 จะถูกใช้ในขั้นตอนสุดท้ายของการโจมตีโดยใช้คีย์ที่ประกอบด้วยตัวเลข 8 หลักในการเข้ารหัสข้อมูล

ในการดำเนินการโจมตีจะใช้ประโยชน์จากช่องโหว่ของเซิร์ฟเวอร์ Microsoft Exchange

ที่ยังไม่ได้รับการอัปเดตแก้ไขแพชต์ เป็นช่องโหว่ที่ช่วยให้แฮกเกอร์เข้าถึงระบบเครือข่ายเป้าหมายเบื้องต้นและเตรียมที่สำหรับกิจกรรมที่เป็นอันตราย อีกทั้ง BlackByte 2.0 ยังใช้เทคนิค

Process Hollowin และการหลบเลี่ยงระบบตรวจจับความปลอดภัยเพื่อให้การเข้ารหัสประสบความสำเร็จ

นักวิจัยยังเผยว่า แฮกเกอร์จะเน้นการใช้ Cobalt Strike Beacons ที่สามารถช่วยสนับสนุนการดำเนินการ Command and Control Operations ได้ ส่งผลให้ผแฮกเกอร์มีทักษะหลากหลายมากขึ้นและทำให้เพิ่มความยากสำหรับองค์กรในการป้องกันและต่อต้านแฮกเกอร์ รวมไปถึงการใช้เครื่องมือ living-off-the-land เพื่อหลีกเลี่ยงการตรวจจับ

BlackByte 2.0 จะแก้ไขรูปแบบการเก็บรักษาข้อมูลแบบ Shadow Copies บนเครื่องที่ถูกโจมตี

เพื่อป้องกันการกู้คืนข้อมูลผ่าน Data Recovery และนอกจากนี้แฮกเกอร์ยังเรียกใช้ Specially-Crafted Backdoors

ที่ออกแบบมาเฉพาะเพื่อให้มีการเข้าถึงได้อย่างต่อเนื่องสำหรับผแฮกเกอร์ที่ทำการโจมตี

คำแนะนำ

- ควรอัปเดตระบบปฏิบัติการและซอฟต์แวร์ป้องกันไวรัสให้เป็นปัจจุบันอยู่เสมอ

- ควรเปิดใช้งานการป้องกันการแก้ไข

- สำรองไฟล์ไว้บนอุปกรณ์สำรองไฟล์ และบนคลาวด์

- กำหนดสิทธิ์การเข้าถึงงานที่สำคัญตามลำดับ

Ref: https://www.infosecurity-magazine.com/news/malicious-npm-packages-support-1/?&web_view=true