นักวิจัยใช้ประโยชน์จากช่องโหว่ในรูปแบบการเข้ารหัสของแรนซัมแวร์ Key Group

ในการพัฒนาเครื่องมือถอดรหัสที่ช่วยให้เหยื่อบางรายกู้คืนไฟล์ได้ฟรี

ตัวถอดรหัสนี้สร้างขึ้นโดยผู้เชี่ยวชาญจากบริษัทข่าวกรองภัยคุกคาม EclecticIQ

และใช้งานได้กับมัลแวร์เวอร์ชันต่างๆ ที่สร้างขึ้นเมื่อต้นเดือนสิงหาคม น

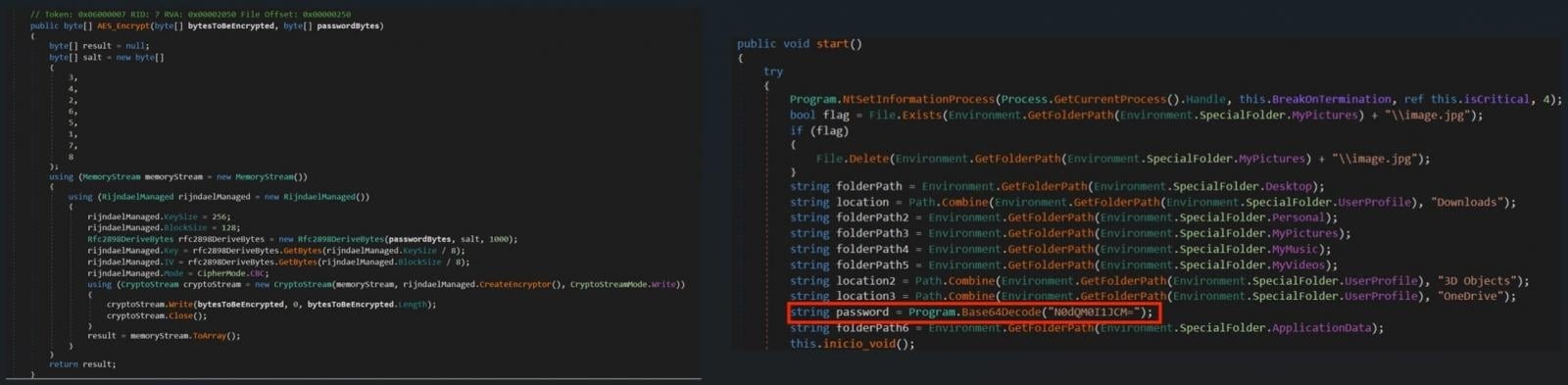

อกจากนี้นักวิจัยกล่าวว่ารหัสผ่านได้มาจากคีย์ที่ใช้ Password-Based Key Derivation Function 2 (PBKDF2)

พร้อมกับ Fixed salt

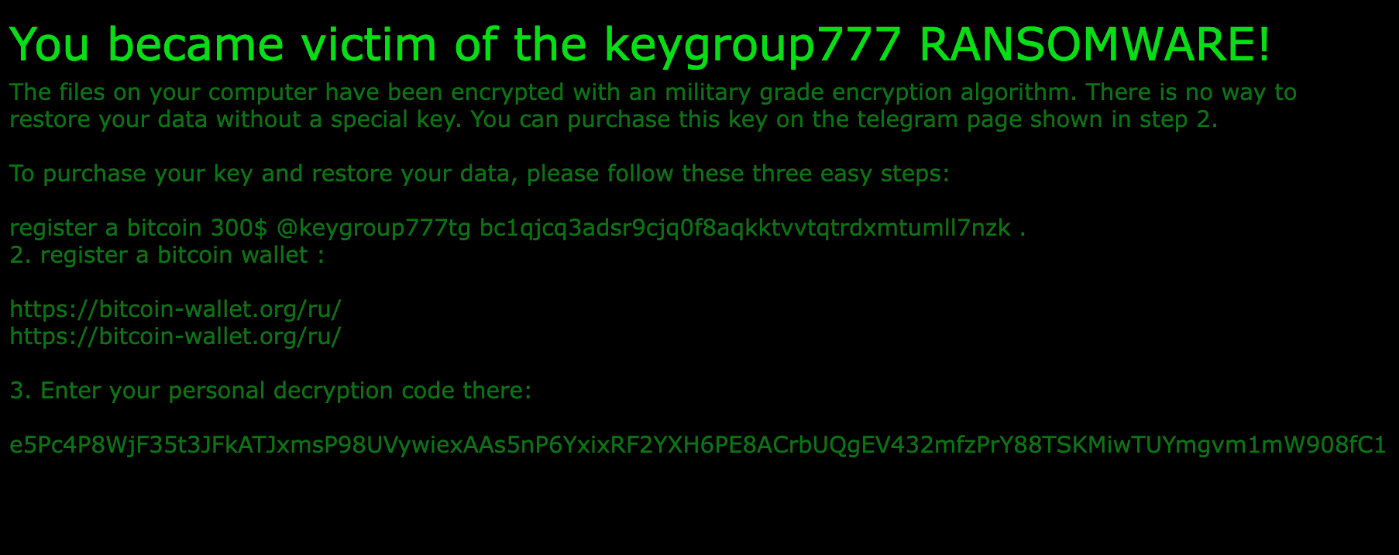

Key Group เป็นกลุ่มผู้ไม่ประสงค์ดีที่มีการเริ่มต้นการโจมองค์กรต่างๆตีเมื่อ ต้นปี 2023

โดยขโมยข้อมูลจากระบบที่ถูกบุกรุก จากนั้นใช้ช่องทาง Telegram ส่วนตัวเพื่อเจรจาการชำระค่าไถ่

Key Group จะลบไฟล์ต้นฉบับจากระบบของเหยื่อหลังจากการเข้ารหัส

และเพิ่มนามสกุลไฟล์ .KEYGROUP777TG ให้กับรายการทั้งหมด

ผู้ไม่ประสงค์ดีใช้ไบนารีที่อยู่นอก Windows หรือที่เรียกว่า LOLBins เพื่อลบ Volume Shadow Copy

ดังนั้นจึงป้องกันการกู้คืนระบบและข้อมูลโดยไม่ต้องจ่ายค่าไถ่ นอกจากนี้ มัลแวร์ยังเปลี่ยนแปลงที่อยู่โฮสต์ของผลิตภัณฑ์ป้องกันไวรัสที่ทำงานบนระบบที่ถูกบุกรุกเพื่อป้องกันไม่ให้ดึงข้อมูลอัปเดต

วิธีใช้ตัวถอดรหัส

ตัวถอดรหัสแรนซัมแวร์กลุ่ม Key Group เป็นสคริปต์ Python ซึ่งผู้ใช้สามารถบันทึกเป็นไฟล์ Python แล้วเรียกใช้โดยใช้คําสั่งต่อไปนี้:

python decryptor.py /path/to/search/directory

สคริปต์จะค้นหาไดเร็กทอรีเป้าหมายและไดเร็กทอรีย่อยสําหรับไฟล์ที่มีนามสกุล . KEYGROUP777TG ต่อมาจะถอดรหัสและบันทึกเนื้อหาที่ปลดล็อคด้วยชื่อไฟล์ต้นฉบับ (ถอดรหัสจากสตริง base64)

Ref: https://www.bleepingcomputer.com/news/security/free-key-group-ransomware-decryptor-helps-victims-recover-data/