ไฟร์วอลล์ SonicWall กว่า 178,000 รายการที่เปิดเผยผ่านทางอินเทอร์เน็ตสามารถใช้ประโยชน์จาก

ช่องโหว่อย่างน้อยหนึ่งในสองตัว ที่อาจถูกนำไปใช้เพื่อทำให้เกิดเงื่อนไขการปฏิเสธการให้บริการ (DoS) และ

การเรียกใช้โค้ดจากระยะไกล (RCE) โดยช่องโหว่ที่เป็นปัญหามีการระบุไว้ ดังนี้

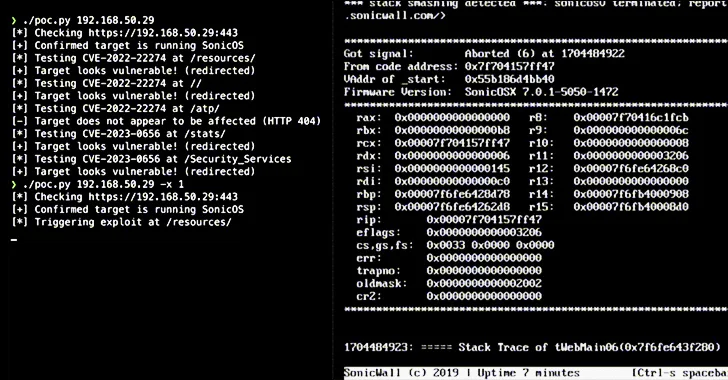

- CVE-2022-22274 (คะแนน CVSS: 9.4) – ช่องโหว่บัฟเฟอร์ล้นแบบสแต็กใน SonicOS ผ่านการร้องขอ HTTP ช่วยให้ผู้โจมตีระยะไกลที่ไม่ได้รับการรับรองความถูกต้อง สามารถก่อให้เกิด DoS หรืออาจส่งผลให้เกิดการเรียกใช้โค้ดในไฟร์วอลล์

- CVE-2023-0656 (คะแนน CVSS: 7.5) – ช่องโหว่บัฟเฟอร์ล้นแบบสแต็กใน SonicOS ช่วยให้

ผู้ไม่ประสงค์ดีที่ไม่ได้รับการรับรองความถูกต้อง สามารถก่อให้เกิด DoS ซึ่งอาจส่งผลให้เกิดความผิดพลาดได้

แม้ว่าจะไม่มีรายงานการใช้ประโยชน์จากช่องโหว่ดังกล่าว แต่ Proof-of-Concept (PoC) สำหรับ

CVE-2023-0656 ได้รับการเผยแพร่โดยทีม SSD Secure Disclosure ในเดือนเมษายน 2023

บริษัทรักษาความปลอดภัยทางไซเบอร์เปิดเผยว่าปัญหาดังกล่าวอาจถูกกระทำโดยผู้ไม่ประสงค์ดี เพื่อกระตุ้นให้เกิดปัญหาซ้ำๆ และบังคับให้อุปกรณ์เข้าสู่โหมดการบำรุงรักษา โดยต้องมีการดำเนินการด้านผู้ดูแลระบบ เพื่อกู้คืนฟังก์ชันการทำงานตามปกติ ซึ่งมีการค้นพบว่าอุปกรณ์ที่เข้าถึงได้สาธารณะมากกว่า 146,000 เครื่อง

มีความเสี่ยงต่อช่องโหว่ที่เผยแพร่เมื่อเกือบสองปีที่แล้ว

การพัฒนาดังกล่าวเกิดขึ้นเมื่อ watchTowr Labs ค้นพบช่องโหว่บัฟเฟอร์ล้นแบบสแต็กหลายจุด

ในอินเทอร์เฟซเว็บการจัดการ SonicOS และพอร์ทัล SSL VPN ที่อาจนำไปสู่ข้อขัดข้องของไฟร์วอลล์

คำแนะนำ

- อัปเดตซอฟต์แวร์หรือเทคโนโลยีการป้องกัน และตรวจสอบว่ามีการทำงานอย่างถูกต้อง

- ตรวจสอบให้แน่ใจว่าอินเทอร์เฟซการจัดการไม่ได้ถูกเปิดเผยต่ออินเทอร์เน็ต

- ค้นหาช่องโหว่ด้านความปลอดภัย และประเมินภัยคุกคามที่อาจเกิดขึ้นกับระบบ

- ป้องกันทราฟฟิกเครือข่ายในการสื่อสาร รวมถึง IP ที่เป็นอันตรายไม่ให้เข้าหรือออกจากเครือข่าย

Ref: https://thehackernews.com/2024/01/alert-over-178000-sonicwall-firewalls.html