Kavach ได้ใช้โฆษณา บน Google ในการแพร่กระจายมัลแวร์

นักวิจัยพบการโจมตีของกลุ่มผู้ไม่ประสงค์ดี “APT-36” โดยใช้โซลูชันการตรวจสอบสิทธิ์

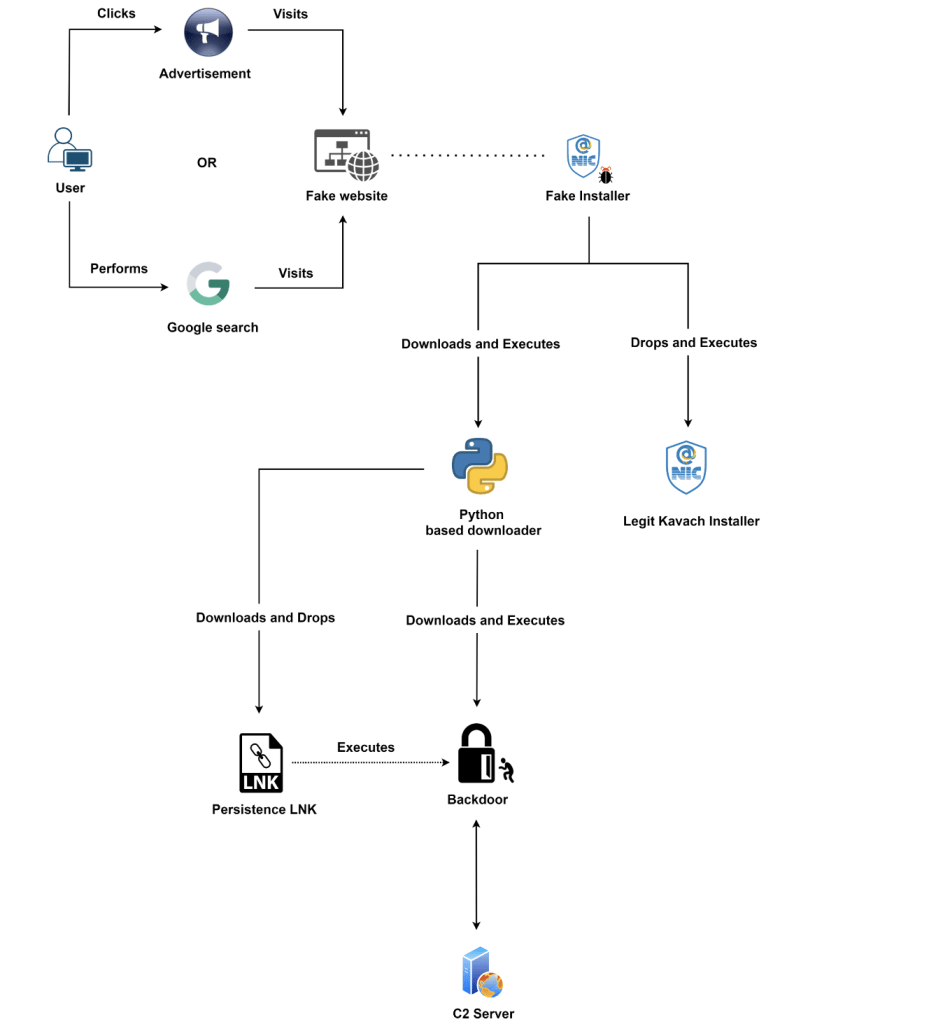

แบบสองปัจจัย (MFA) ที่เรียกว่า Kavach นักวิจัยได้อธิบายว่ากลุ่มผู้ไม่ประสงค์ดีดังกล่าว ได้ใช้โฆษณา

บน Google ในการแพร่กระจายมัลแวร์เพื่อเผยแพร่แอปพลิเคชัน Kavach multi-authentication (MFA) เวอร์ชันที่เป็นอันตราย รวบรวมข้อมูลจากเป้าหมาย ด้วยการปลอมแปลงเว็บไซต์เป็นพอร์ทัลทางการ

ของรัฐบาลอินเดียและหลอกล่อให้ผู้ใช้ป้อนรหัสผ่านโดยไม่รู้ตัว

นักวิจัยได้อธิบายว่าผู้ไม่ประสงค์ดีได้ทำการลงทะเบียนโดเมนหลายรายการ เพื่อโฮสต์หน้าเว็บไซต์ปลอมแปลงเป็นพอร์ทัลดาวน์โหลดแอป Kavach โดยใช้ Feature การค้นหาที่เสียค่าใช้จ่ายของ Google Ads ทำให้โดเมนที่เป็นอันตรายไปยังด้านบนสุดของผลการค้นหา บน Google สำหรับผู้ใช้

การโจมตีของกลุ่มผู้ไม่ประสงค์ดี “APT-36”

ตั้งแต่เดือนพฤษภาคม พ.ศ. 2565 APT-36 ได้เผยแพร่แอปพลิเคชัน Kavach เวอร์ชันที่เป็นอันตราย

ผ่านร้านค้าแอปพลิเคชันที่ควบคุมโดยผู้โจมตี โดยเป็นแอปพลิเคชันฟรีให้ดาวน์โหลด นอกจากนี้ยังมีเว็บไซต์

ที่ปรากฏเป็นผลลัพธ์อันดับต้นๆ ในการค้นหาของ Google ซึ่งทำหน้าที่เป็นเกตเวย์ในการเปลี่ยนเส้นทางผู้ใช้

ที่ค้นหาแอปพลิเคชันไปยังโปรแกรมติดตั้งที่เป็นอันตราย อีกทั้งยังพบว่ามีการใช้เครื่องมือในการกรองข้อมูล

ที่เรียกว่า LimePad ซึ่งออกแบบมาเพื่ออัปโหลดไฟล์ที่น่าสงสัยจากโฮสต์ที่ติดไวรัสไปยังเซิร์ฟเวอร์

ของผู้ไม่ประสงค์ดี

IOC

Limepad C2 Domains

| ncloudup[.]com |

| gcloudsvc[.]com |

Decoy file URLs

| hxxp://139.59.23[.]88/confirmation_id.pdf | hxxps://ncloudup[.]com/trendmic/details.pdf |

| hxxp://wzxdao[.]com/resultupdate.jpg | http://139.59.79[.]86/Pictures.jpg |

File hashes

| File MD5 hash | Filename |

| 123b180ed44531bfbac27c6eb0bbe01d | Update Portal.vhdx |

| 3817590cf8bec4a768bb84405590272f | Student online update.exe |

| 0ed6451ffe34217e44355706f4900ecc | NvidiaUpdate (2).vhdx |

| 94daa776792429d1cb65edc1d525e2fc | Student detail.vhdx |

| c195d6bb06c93b94d39e5c1a2dfc6792 | Confirmation_ID.vhdx |

| 889c5c98e88c4889220617f57f5480f7 | details.exe |

| ac3f2c8563846134bb42cb050813eac8 | Confirmation_ID.exe |

คำแนะนำ

- หลีกเลี่ยงการคลิกลิงก์หรือดาวน์โหลดไฟล์จากเว็บไซต์ที่น่าสงสัย เช่น เว็บไซต์ที่ Redirect

ไปยังเว็บอื่น - ติดตั้ง Endpoint และ Update Signature ก่อนทำการ Full-Scan อย่างน้อย 1 ครั้งต่อสัปดาห์

- ควรสำรองข้อมูลที่สำคัญไว้บนระบบคลาวด์ (Cloud Platform) เช่น Microsoft Azure, Dropbox และ Google Drive

Ref : https://thehackernews.com/2022/11/researchers-detail-new-malware-campaign.html

Ref IOCs : https://www.zscaler.com/blogs/security-research/apt-36-uses-new-ttps-and-new-tools-target-indian-governmental-organizations