ViperSoftX แพร่กระจายส่วนขยายที่เป็นอันตรายของ Google Chrome

พบมัลแวร์ ViperSoftX แพร่กระจายส่วนขยายที่เป็นอันตรายของ Google Chrome

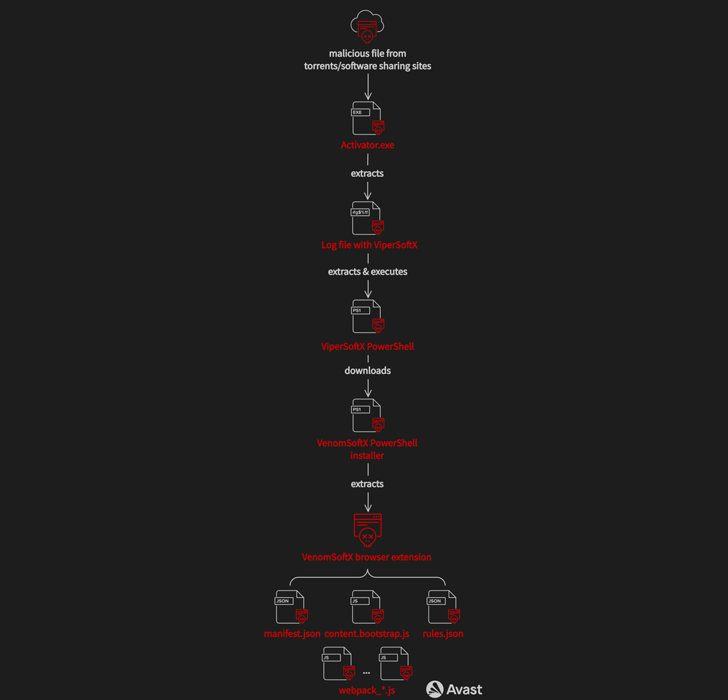

เวอร์ชัน Chromium โดยส่วนขยายดังกล่าวจะปลอมเป็นส่วนขยายเว็บเบราว์เซอร์ เช่น Google Sheets

มัลแวร์ VenomSoftX เป็น Add-on ของเบราว์เซอร์ ที่มีคุณสมบัติแบบ Standalone

ซึ่งช่วยให้สามารถเข้าถึงการเยี่ยมชมเว็บไซต์ ขโมยข้อมูลประจำตัว และการแลกเปลี่ยนที่อยู่ของสกุลเงินดิจิทัลผ่านการโจมตีแบบ Adversary-in-The-Middle (AiTM) โดยมัลแวร์จะเน้นไปที่การขโมยสกุลเงินดิจิทัล

การแลกเปลี่ยนคลิปบอร์ด ลายนิ้วมือ การเรียกใช้งานคำสั่งที่เป็นอันตันราย และการติดตั้งเพย์โหลดเพิ่ม

มัลแวร์ ViperSoftX เปิดตัวครั้งแรกในเดือนกุมภาพันธ์ 2020 เป็น Remote Access Trojan (RAT)

ที่ใช้ JavaScript และ Cryptocurrency stealer

มัลแวร์ ViperSoftX จะมากับซอฟต์แวร์ Adobe Illustrator และ Microsoft Office

เวอร์ชัน Cracked ที่ผู้ใช้งานโหลดมาแบบผิดลิขสิทธิ์

มัลแวร์เวอร์ชันใหม่ ๆ ยังสามารถดาวน์โหลด VenomSoftX add-on ที่เรียกใช้มาจากการ Remote เซิร์ฟเวอร์ไปยังเว็บเบราว์เซอร์เวอร์ชัน Chromium เช่น Google Chrome, Microsoft Edge, Opera, Brave และ Vivaldi ซึ่งทำได้โดยการค้นหาไฟล์ LNK สำหรับเว็บเบราว์เซอร์และแก้ไข Shortcuts ด้วยคำสั่ง

“–load-extension” ที่ไปยังเส้นทางที่เก็บส่วนขยาย และคำสั่ง –load-extension ยังได้ถูกนำไปใช้โดยมัลแวร์ ChromeLoader (aka Choziosi Loader หรือ ChromeBack)

IoC

| File name | Hash |

| Activator.exe | e1dc058fc8282acb95648c1ee6b0bc36b0d6b5e6853d4f602df5549e67d6d11a |

| Hidden log script first variant | 0bad2617ddb7586637ad81aaa32912b78497daf1f69eb9eb7385917b2c8701c2 |

| Hidden log script second variant | 0cb5c69e8e85f44725105432de551090b28530be8948cc730e4b0d901748ff6f |

| ViperSoftX PowerShell | 23b9075dac7dbf712732bb81ecd2c21259f384eb79ae8fdebe29b7c5a12d0519 |

| ViperSoftX’s browser installer | 5c5202ed975d6647bd157ea494d0a09aac41d686bcf39b16a870422fa77a9add |

| C&C | api.private-chatting[.]com |

| C&C | apps-analyser[.]com |

| C&C | wmail-blog[.]com |

| C&C | wmail-service[.]com |

คำแนะนำ

- หลีกเลี่ยงการดาวน์โหลดไฟล์จากเว็บที่น่าสงสัยหรือเว็บที่ Redirect ไปยังเว็บอื่น

- ดาวน์โหลดซอฟต์แวร์มาจากต้นทางที่หน้าเชื่อถือ เช่น ซื้อหรือทดลองใช้งานซอฟต์แวร์จากผู้ผลิต

- ติดตั้ง Endpoint และ Update Signature ก่อนทำการ Full-Scan อย่างน้อย 1 ครั้งต่อสัปดาห์

- จำกัดสิทธิ์การใช้งาน PowerShell

- ตรวจสอบส่วนขยายของเว็บเบราว์เซอร์ดังกล่าว หากไม่ได้ใช้หรือทำการโหลดมาด้วยตนเอง

ให้ทำการถอนการติดตั้งส่วนขยายทันที - หลีกเลี่ยงการบันทึกข้อมูลที่สำคัญลงในคอมพิวเตอร์

- ดำเนินการลบข้อมูลการเยี่ยมชมเว็บไซต์อย่างน้อย 1 ครั้งต่อสัปดาห์

Ref : https://thehackernews.com/2022/11/this-malware-installs-malicious-browser.html

Ref IoC : https://decoded.avast.io/janrubin/vipersoftx-hiding-in-system-logs-and-spreading-venomsoftx/