“TA2552” ที่ใช้การ Phishing เพื่อเข้าถึงข้อมูลใน Microsoft Office 365

นักวิจัยได้พบแคมเปญชื่อ “TA2552” ที่ใช้การ Phishing เพื่อเข้าถึงข้อมูลใน Microsoft Office 365 ของเหยื่อโดยใช้ Third-party Application ผ่านการให้สิทธิ์เข้าถึงแบบ OAuth2

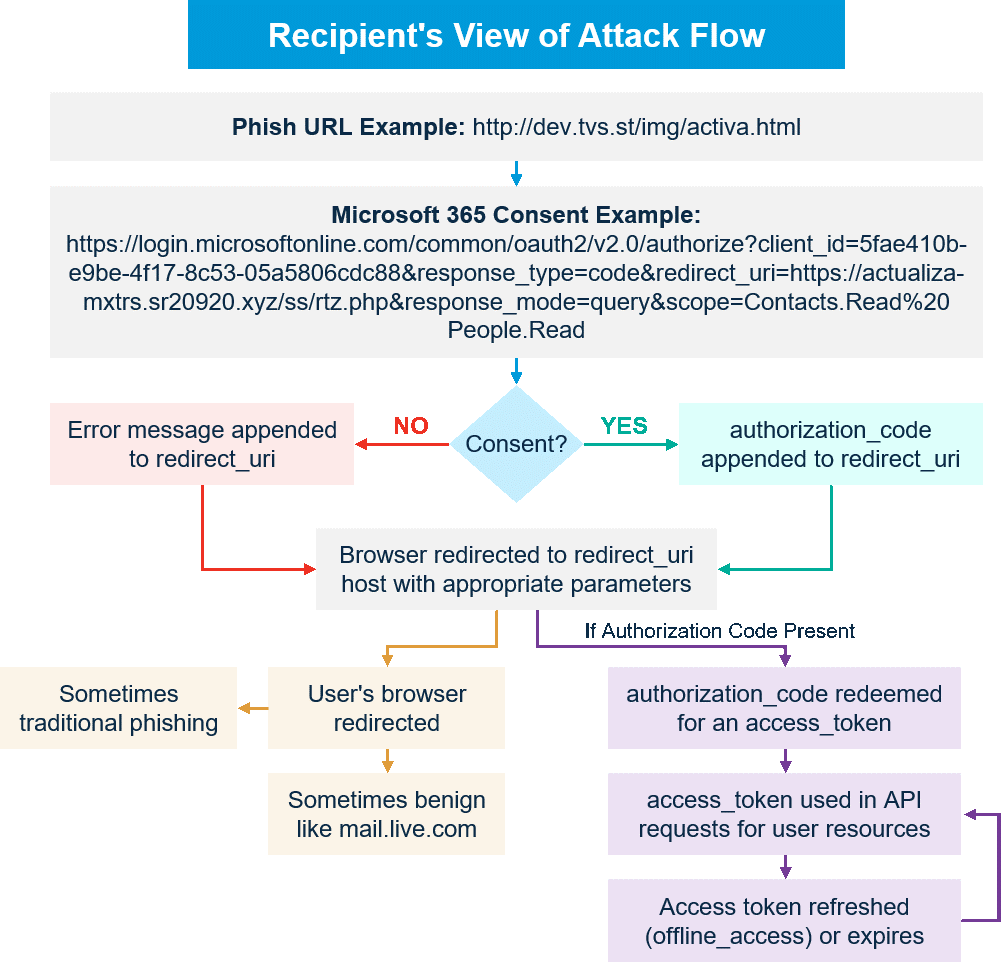

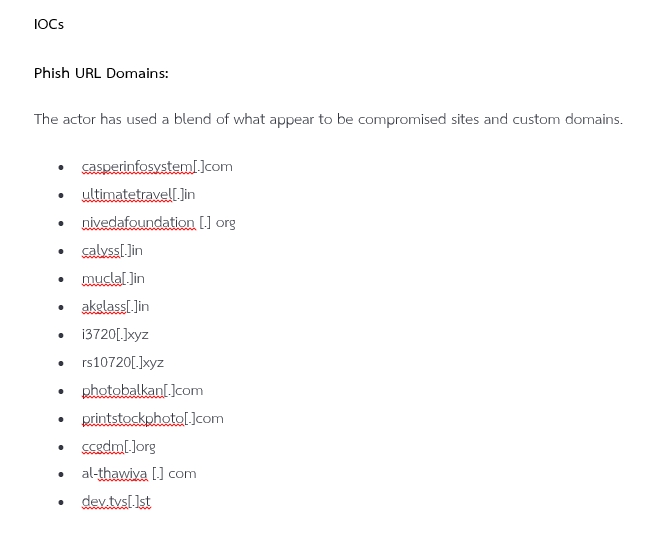

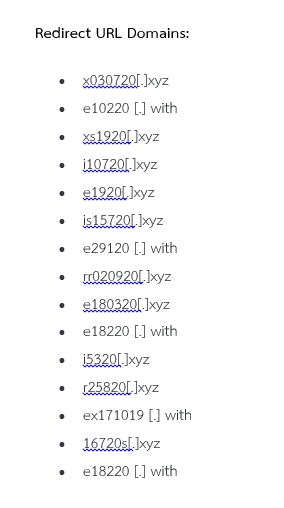

เมื่อเหยื่อเข้าไปที่ URL Phishing ถูกเปลี่ยนเส้นทางไปยังหน้าคำยินยอมของ Microsoft Office 365 Third-party Application ที่ login.microsoftonline.com และขอให้อนุญาตหรือปฏิเสธสิทธิ์การร้องขอ

หาก Browser ไม่ได้รับการรับรองความถูกต้องกับ Office 365 เหยื่อจะได้รับแจ้งให้ทำการตรวจสอบสิทธิ์ หาก Browser ได้รับความยินยอม Third-party Application ได้รับอนุญาตให้เข้าถึงบัญชี Office 365 แบบ Read-only ทำให้สามารถเข้าถึงข้อมูลต่างๆได้เช่น รายผู้ติดต่อ,ข้อมูลส่วนตัว,และ E-mail แม้ว่าจะถูกปฏิเสธความยินยอม แต่ Browser จะยังคงถูกเปลี่ยนเส้นทางไปยัง Page ที่ควบคุมโดย Hacker

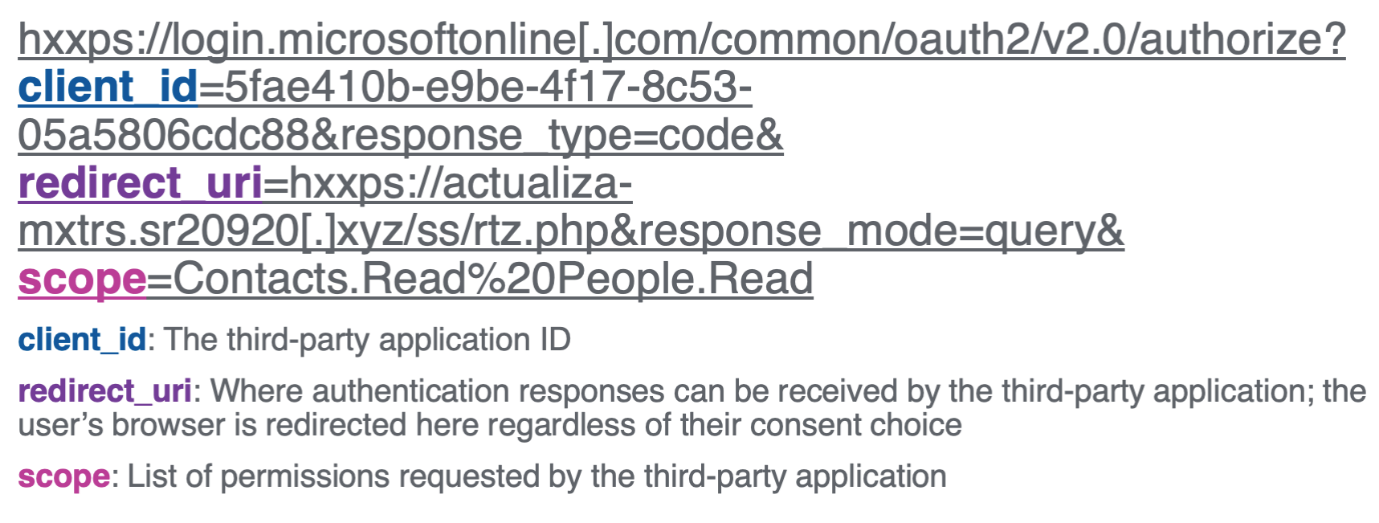

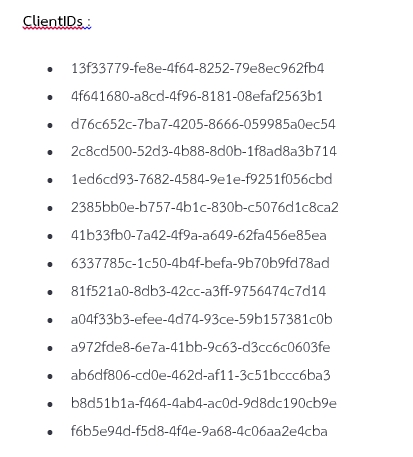

URL คำยินยอมที่ใช้ระหว่างขั้นตอนการให้สิทธิ์ OAuth นั้นมีโครงสร้างที่คาดเดาได้

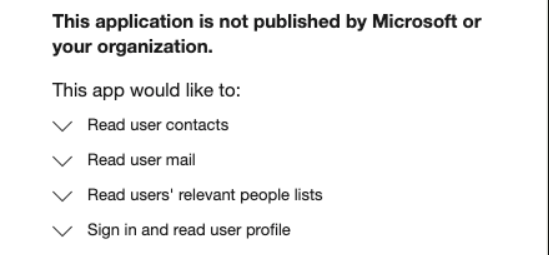

หน้าคำยินยอมอย่างเป็นทางการแสดงรายการสิทธิ์ที่ร้องขอโดย Third-party application.

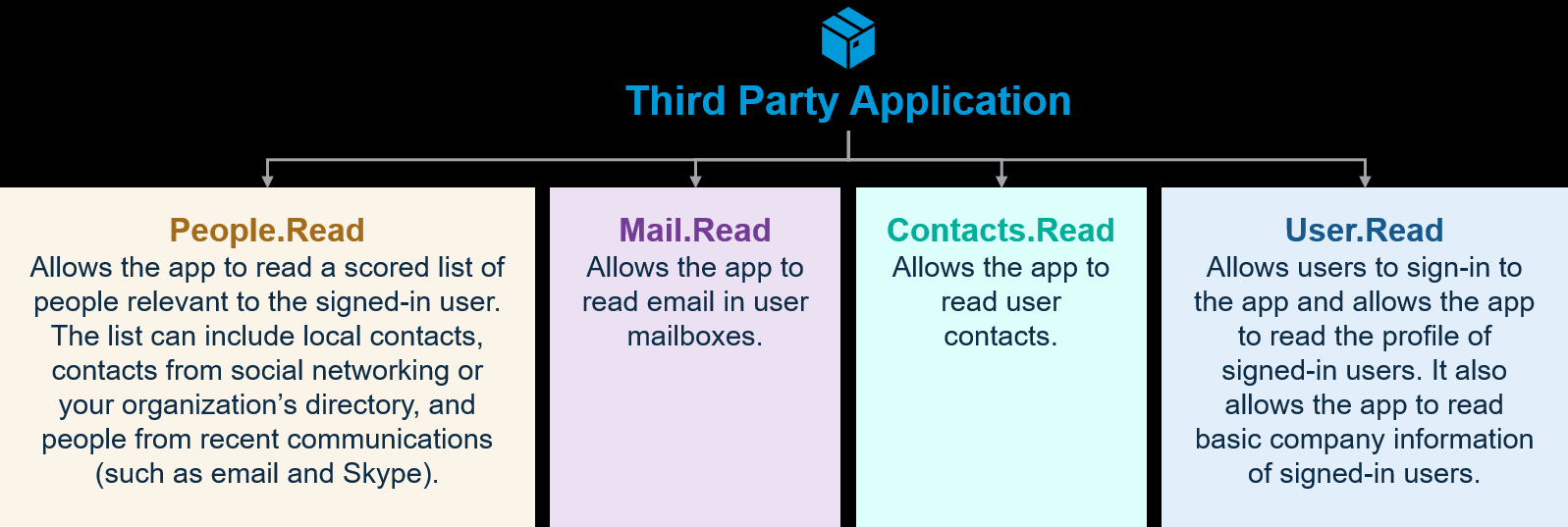

สิทธิ์ทั้งหมดที่นักวิจัยพบเป็นแบบRead-only ถึงแม้ว่าจะดูไม่เป็นอันตราย แต่การอนุญาตให้อ่านInbox E-mail และรายชื่อติดต่อ อาจส่งผลให้ผู้โจมตีนำข้อมูลไปใช้ในทางที่ผิดได้

วิธีการป้องกัน

1.ควรพิจารณาข้อมูลที่ได้รับทาง E-mail หรือ ข้อมูลที่เข้าไปดูในเว็บไซต์ทุกครั้ง

2.หากพบ E-mail ที่หน้าสงสัยควรลบทันที

3.ไม่ควรเข้าไปในเว็บไซต์หรือรันไฟล์ที่แนบมากับ E-mail ที่หน้าสงสัย

4.ตรวจสอบ URL ทุกครั้งก่อนที่จะทำการเข้าชมเว็บไซต์