LOLBAS Files เป็นไฟล์ที่ได้รับอนุญาตและมีสคริปต์อยู่ใน Windows ซึ่งถูกผู้ไม่ประสงค์ดี

นำมาใช้ประโยชน์ในการแพร่มัลแวร์ ส่งผลให้ระบบมีความเสี่ยง โดยจะเพิ่ม LOLBAS Files

เข้าไปที่ตัวประมวลผลหลักสำหรับไคลเอนต์อีเมล Outlook ของ Microsoft

และระบบการจัดการฐานข้อมูล Access ซึ่งเป็นไฟล์ปฏิบัติการหลักที่ใช้สําหรับแอปพลิเคชัน

Microsoft Publisher โดยได้รับการยืนยันแล้ว ว่าสามารถใช้ในการดาวน์โหลด Payloads จากเซิร์ฟเวอร์ระยะไกลได้

LOLBAS ย่อมาจาก Living-off-the-Land Binaries และ Scripts เป็นไฟล์ที่มีความถูกต้อง

และมีความน่าเชื่อถือ ซึ่งมาจากระบบปฏิบัติการ Windows ที่ดาวน์โหลดมาจาก Microsoft

โดยผู้ไม่ประสงค์ดีสามารถใช้ประโยชน์จากการโจมตี

เพื่อดาวน์โหลดและเรียกใช้งาน Payloads โดยไม่ต้องเปิดใช้งานซอฟต์แวร์ป้องกันไวรัส.

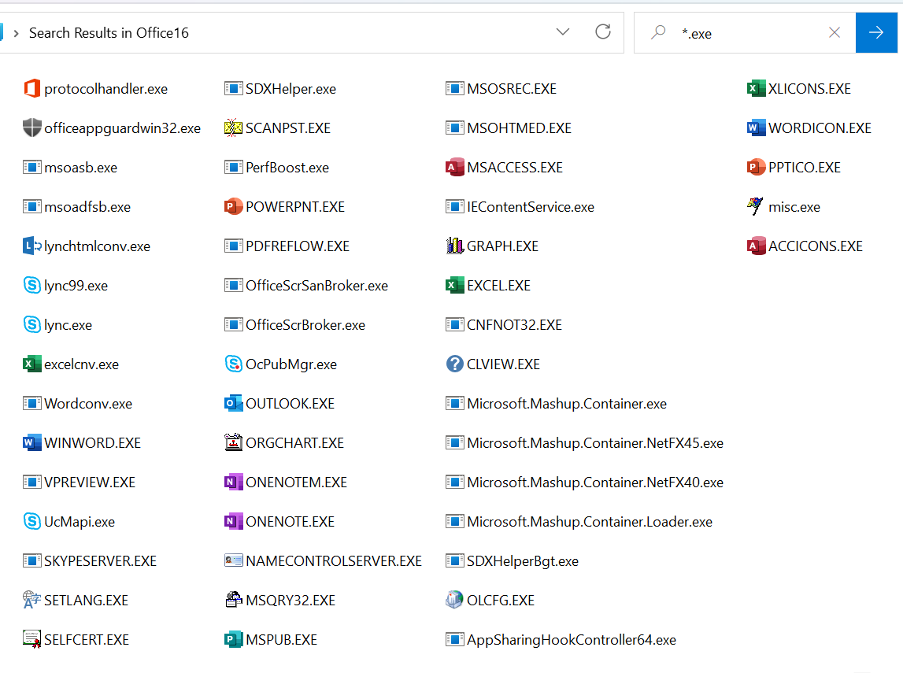

Microsoft Office binaries:

Nir Chako เป็นผู้เชี่ยวชาญด้านความปลอดภัยที่ Pentera ซึ่งเป็นบริษัทที่ให้บริการตรวจสอบ

ความปลอดภัยแบบอัตโนมัติ โดยเริ่มค้นหา LOLBAS Files ใหม่ๆ ซึ่งดูที่ไฟล์ประมวลผลในชุดโปรแกรม Microsoft Office โดยมีการทดสอบทั้งหมดพบว่ามี MsoHtmEd.exe, MSPub.exe และ ProtocolHandler.exe

ที่สามารถใช้เป็นตัวนำในการเข้าถึงไฟล์จากภายนอก เพื่อใช้ดาวน์โหลดไฟล์จากแหล่งที่มีความน่าเชื่อถือ

ซึ่งตรงกับข้อกำหนดของ LOLBAS

ผู้เชี่ยวชาญด้านความปลอดภัยได้แชร์วิดีโอกับ BleepingComputer ซึ่งแสดงให้เห็นว่า MsoHtmEd ได้เชื่อมต่อไปยังเซิร์ฟเวอร์ โดยทดสอบด้วย GET HTTP ส่งผลให้เห็นว่ามีความพยายามในการดาวน์โหลดไฟล์ที่ใช้ทดสอบ

ภายหลัง Nir Chako พบว่า MsoHtmEd ยังสามารถใช้ในเปิดใช้งานไฟล์ได้อีกด้วย

จากความสำเร็จในครั้งนี้ ได้ทราบถึงอัลกอริทึมที่ใช้ในการค้นหาไฟล์ที่เหมาะสมด้วยตนเองแล้ว

จึงได้พัฒนาสคริปต์เพื่อทําให้กระบวนการตรวจสอบได้โดยอัตโนมัติ

และครอบคลุมกลุ่มไฟล์จำนวนมากให้ประมวลผลได้รวดเร็วขึ้น

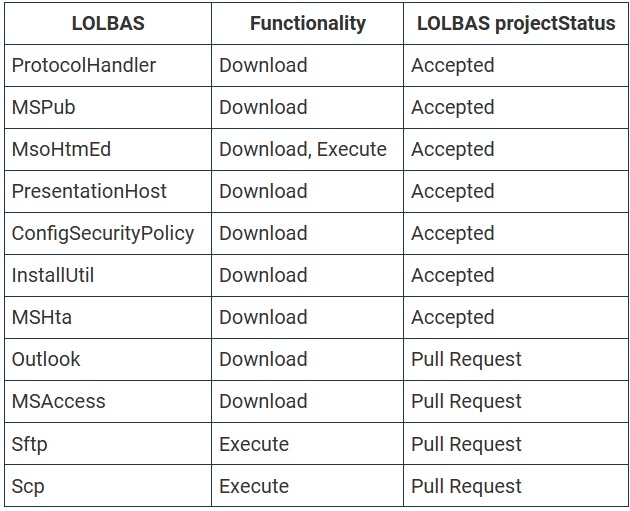

ผู้เชี่ยวชาญด้านความปลอดภัยของ Pentera ได้ค้นพบไฟล์ใหม่ทั้งหมด 11 ไฟล์ที่มีความสามารถ

ในการดาวน์โหลดและเปิดใช้งานตามข้อกำหนดของ LOLBAS

มีไฟล์ที่น่าสนใจได้แก่ MSPub.exe, Outlook.exe และ MSAccess.exe ซึ่งผู้เชี่ยวชาญรายงานว่า

ผู้ไม่ประสงค์ดี Penetration อาจใช้ไฟล์เหล่านี้เพื่อดาวน์โหลดไฟล์จากแหล่งที่มาภายนอก

โดยไฟล์ MSPub.exe สามารถใช้ดาวน์โหลด Payloads ที่ไม่เกี่ยวข้องจากเซิร์ฟเวอร์ระยะไกลได้

แต่สองไฟล์ที่เหลือ Outlook.exe และ MSAccess.exe ยังไม่ได้ถูกเพิ่มเข้าไปในรายการ LOLBAS

ซึ่งเป็นเพราะเกิดข้อผิดพลาดทางเทคนิค โดย Nir Chako

ได้บอกกับ BleepingComputer ว่าเป็นเพราะข้อผิดพลาดทางเทคนิคที่เกิดขึ้นได้

แหล่งไฟล์ใหม่ๆ LOLBAS:

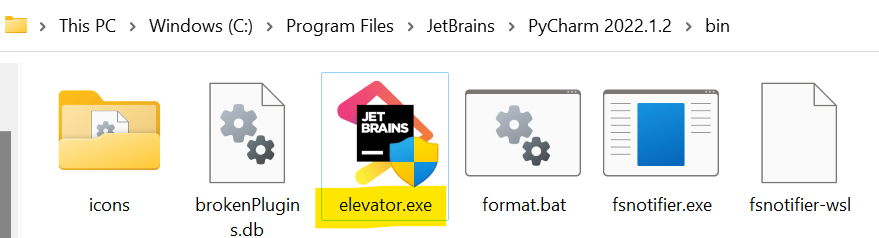

นอกจากไฟล์ที่เป็น binaries ของ Microsoft แล้ว Nir Chako ยังพบไฟล์จากนักพัฒนาอื่นๆ

ที่ตรงตามหลักเกณฑ์ของ LOLBAS ซึ่งคือชุดโปรแกรม PyCharm

ที่เป็นภาษาโปรแกรมคอมพิวเตอร์ที่นิยมอย่าง Python

โฟลเดอร์การติดตั้ง PyCharm ประกอบด้วยไฟล์ elevator.exe โปรแกรมนี้สามารถเรียกใช้งาน

ไฟล์ต่างๆ ในระบบคอมพิวเตอร์ โดยมีระดับสิทธิ์สูงสุดในการเข้าถึงไฟล์ข้อมูล ซึ่งมีไฟล์อีกตัวที่อยู่ในไดเรกทอรี

ของ PyCharm คือ WinProcessListHelper.exe

ซึ่ง Nir Chako กล่าวว่าไฟล์นี้สามารถใช้ในการตรวจสอบกระบวนการทั้งหมดที่ทำงานอยู่ในระบบ

คำแนะนำ

- อัปเดตโปรแกรมและระบบปฏิบัติการในระบบอยู่เสมอ

- จำกัดสิทธิ์การเข้าถึงข้อมูลของผู้ใช้งานในระบบ

- ควรใช้ระบบ Firewall ช่วยป้องกันการโจมตีผ่านระบบเครือข่าย

- ควรสแกนคอมพิวเตอร์ของคุณเพื่อตรวจสอบมัลแวร์และทำการลบเพื่อป้องกันการโจมตี

REF: https://www.bleepingcomputer.com/news/security/hackers-can-abuse-microsoft-office-executables-to-download-malware/